Cấu hình và tối ưu bảo mật VPS Windows Server 2025: Chặn đứng bruteforce & khai thác tối đa hiệu năng

Việc cấp phát một server mới thì dễ, thanh toán vài phút là xong. Nhưng để đưa nó lên môi trường production mà không bị dính bruteforce RDP quá tải, hay bị nghẽn cổ chai I/O ngay tuần đầu tiên chịu tải lại là một câu chuyện hoàn toàn khác. Các system admin hay developer chắc hẳn không ít lần đau đầu với cảnh vừa deploy app xong, log server đã đỏ rực vì hàng ngàn request rác rà soát port liên tục, hoặc database có độ trễ cao dù RAM và CPU vẫn dư dả.

Với những nâng cấp kiến trúc cốt lõi, VPS Windows Server 2025 mang đến bộ công cụ cực mạnh để giải quyết dứt điểm các bài toán trên. Tuy nhiên, phần lớn các tính năng chuyên nghiệp nhất lại không được bật mặc định mà đòi hỏi kỹ sư phải tự tay tinh chỉnh. Liệu những thói quen setup cũ kỹ từ thời bản 2019, 2022 có còn tác dụng trên hệ điều hành mới này, hay vô tình để lại lỗ hổng nghiêm trọng? Cùng bóc tách các bước cấu hình và tối ưu sát sườn nhất ngay dưới đây!

Tại sao hạ tầng của bạn cần VPS Windows Server 2025 ngay năm nay?

Không phải tự nhiên mà các nhà cung cấp cloud lớn đều khuyến nghị khách hàng chuyển đổi. Nếu các bạn đang chạy các ứng dụng đòi hỏi tính sẵn sàng cao và bảo mật nghiêm ngặt, dưới đây là những công cụ cốt lõi biến hệ điều hành này thành lựa chọn hàng đầu:

- Secured-core server & vTPM 2.0 mặc định: Nếu trước đây việc bật TPM ảo trên VPS là một option cấu hình phức tạp, thì nay nó là tiêu chuẩn bắt buộc. Tính năng này cung cấp gốc tín nhiệm phần cứng (Hardware root-of-trust), đưa firmware vào môi trường sandbox và hỗ trợ mã hóa toàn bộ ổ đĩa.

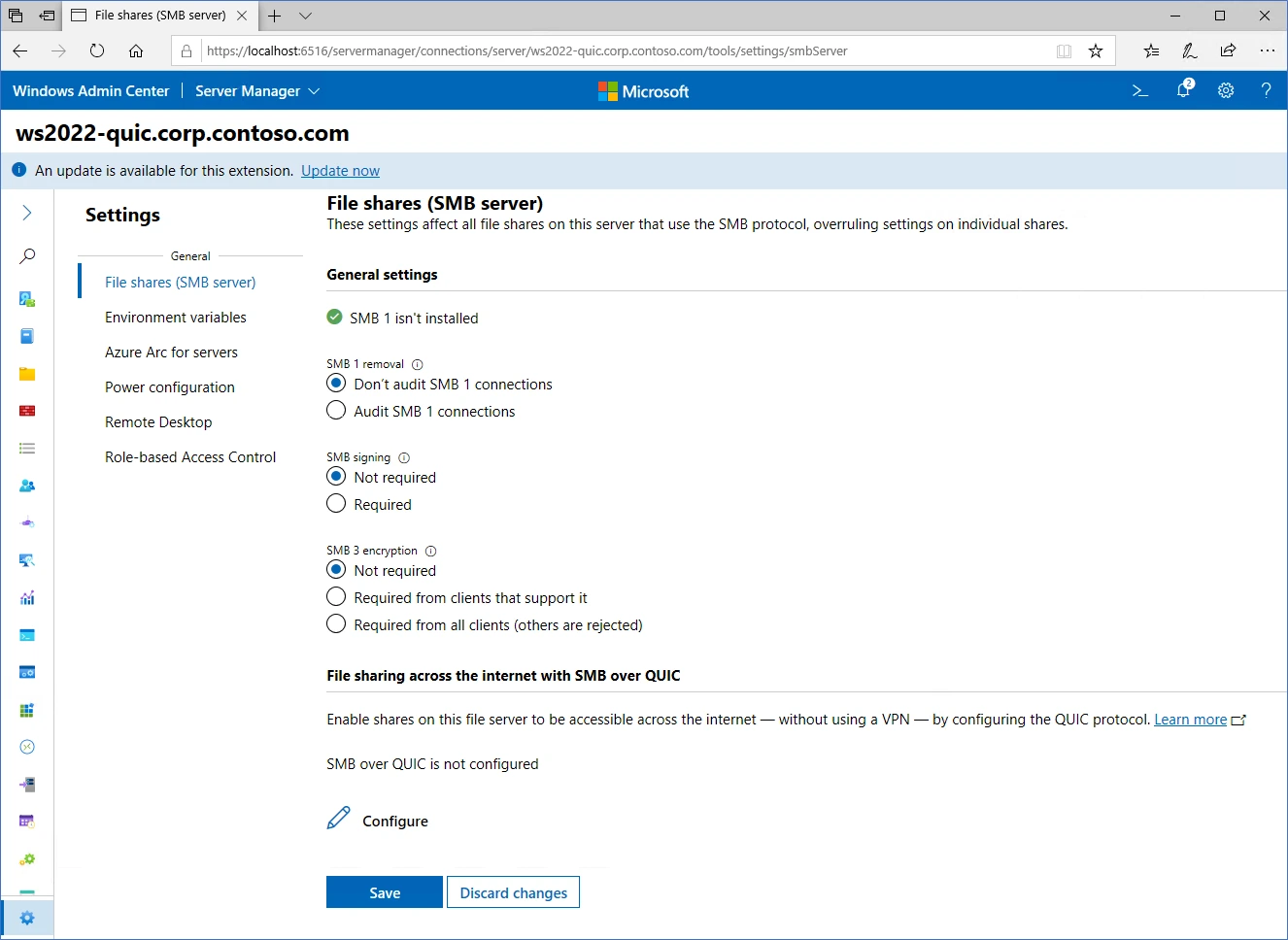

- SMB over QUIC (Truyền tải mã hóa End-to-End): Bài toán chia sẻ file giữa các chi nhánh hoặc client-server luôn là nguy cơ lớn về rủi ro lộ lọt dữ liệu. Nay, SMB over QUIC cho phép truyền tải dữ liệu qua giao thức QUIC (dùng UDP cổng 443) thay vì TCP cổng 445 truyền thống. Dữ liệu đi qua Internet được mã hóa toàn vẹn bằng TLS 1.3, hoạt động như một SMB VPN. Kẻ tấn công dù chặn bắt được gói tin cũng không thể đọc được nội dung, giúp các bạn truyền tải file an toàn mà không bắt buộc phải setup VPN rườm rà hay lo sợ tường lửa chặn cổng.

Hướng dẫn tối ưu hiệu năng: Giải quyết bài toán nghẽn cổ chai

Bảo mật là điều kiện cần, còn hiệu năng là điều kiện đủ. Đừng để VPS cấu hình cao của bạn hoạt động với độ trễ cao chỉ vì chưa cấu hình đúng driver lưu trữ và tài nguyên ảo hóa.

Kích hoạt Native NVMe driver (Opt-in): Mở khóa tốc độ I/O

Nhiều quản trị viên thuê VPS sử dụng ổ cứng NVMe hiệu suất cao nhưng lại thắc mắc sao tốc độ ghi (Write) của Database vẫn thấp. Nguyên nhân là do hệ điều hành mặc định vẫn dịch các lệnh NVMe sang giao thức SCSI truyền thống (vốn thiết kế cho ổ cứng cơ học với chỉ 1 hàng đợi lệnh). Lớp dịch này tạo ra overhead, làm tăng độ trễ và tiêu tốn CPU vô ích.

Dữ liệu Benchmark thực tế từ Microsoft:

Theo công bố chính thức từ tài liệu của Microsoft, việc gỡ bỏ lớp dịch SCSI trung gian mang lại bước nhảy vọt về hiệu năng I/O. Dưới đây là kết quả thử nghiệm tiêu chuẩn:

| Tiêu chí thử nghiệm | Kết quả trên Windows Server 2025 (Native NVMe) |

| Mức tăng trưởng IOPS (Bản Standard/Datacenter) | Tăng lên đến 60% so với Windows Server 2022 |

| Mức tăng trưởng IOPS (Bản IoT 2025) | Tăng lên đến 70% so với bản tiền nhiệm |

| Tối ưu phần cứng (CPU & Latency) | Giảm rác CPU (overhead) rõ rệt và giảm độ trễ (latency) |

| Môi trường & Công cụ test | DiskSpd 2.2 (4K randread) trên ổ SSD Kioxia CM7 |

Đánh giá: Việc bypass qua SCSI giúp CPU không phải tốn chu kỳ dịch lệnh, đẩy IOPS lên mức giới hạn vật lý của ổ cứng. Đây là lợi thế lớn cho các hệ thống chạy Database SQL Server hoặc Redis tải cao.

Giải pháp thực chiến: Trên VPS Windows Server 2025, Microsoft đã cung cấp Native NVMe Driver (StorNVMe.sys) hỗ trợ tới 64.000 hàng đợi song song. Để bật tính năng Opt-in này, bạn cần đảm bảo đã cài bản cập nhật KB5066835 trở lên, sau đó mở CMD (Run as Administrator) và chạy các lệnh Registry sau:

reg add HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Policies\Microsoft\FeatureManagement\Overrides /v 1176759950 /t REG_DWORD /d 1 /freg add "HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Network\{75416E63-5912-4DFA-AE8F-3EFACCAFFB14}" /ve /d "Storage Disks" /freg add "HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\{75416E63-5912-4DFA-AE8F-3EFACCAFFB14}" /ve /d "Storage Disks" /fKhởi động lại máy và dùng công cụ DiskSpd để test lại I/O, bạn sẽ thấy hiệu suất cải thiện rõ rệt. (Khuyến cáo: Hiện tại tính năng này có thể xung đột nếu bạn đang bật Data Deduplication).

Xử lý CPU Jitter trong môi trường ảo hóa

Hiện tượng CPU Jitter (độ trễ do các máy ảo tranh giành tài nguyên xử lý pCPU) là nguyên nhân số một gây ra các đợt spike latency bất thường cho app.

Đừng đoán mò, hãy mở Performance Monitor và track hai chỉ số sau thuộc nhóm Hyper-V:

- Wake-up delay: Thời gian vCPU chờ để được Hypervisor đánh thức xử lý I/O hoặc network. Nếu quá cao, app của bạn sẽ bị lag.

- Contention delay (Tranh chấp): Thời gian vCPU đã sẵn sàng nhưng phải xếp hàng vì máy chủ vật lý đang bị over-provisioning (cấp phát vượt mức). Nếu chỉ số này liên tục chạm đỉnh, đã đến lúc bạn cần chuyển nhà cung cấp hoặc nâng cấp lên gói VPS có Dedicated CPU.

Tận dụng GPU Partitioning (GPU-P) cho workload AI/Render

Nếu doanh nghiệp của bạn thuê máy chủ để chạy mô hình Machine Learning, hãy tận dụng tính năng GPU Partitioning dựa trên công nghệ SR-IOV. Thay vì gán độc quyền 1 GPU vật lý cho 1 máy ảo (Passthrough), GPU-P chia nhỏ VRAM và năng lực tính toán cho nhiều máy ảo cùng lúc.

Đặc biệt, GPU-P trên bản 2025 hỗ trợ Live Migration và Failover Clustering. Nghĩa là máy ảo đang chạy AI có thể di chuyển nóng sang node vật lý khác để bảo trì mà không hề bị downtime, một nâng cấp mang tính cách mạng.

- Xem thêm: Bảng giá VPS Server có GPU (NVIDIA và AMD) – VPS Chính hãng, VPS GPU NVIDIA mới nhất 2025 tại VPSchinhhang.com

Thiết lập vòng vây bảo mật khép kín theo chuẩn Zero Trust

Các cuộc tấn công hiện nay đều được tự động hóa bằng botnet. Việc thiết lập theo nguyên tắc Zero Trust là quy tắc bắt buộc.

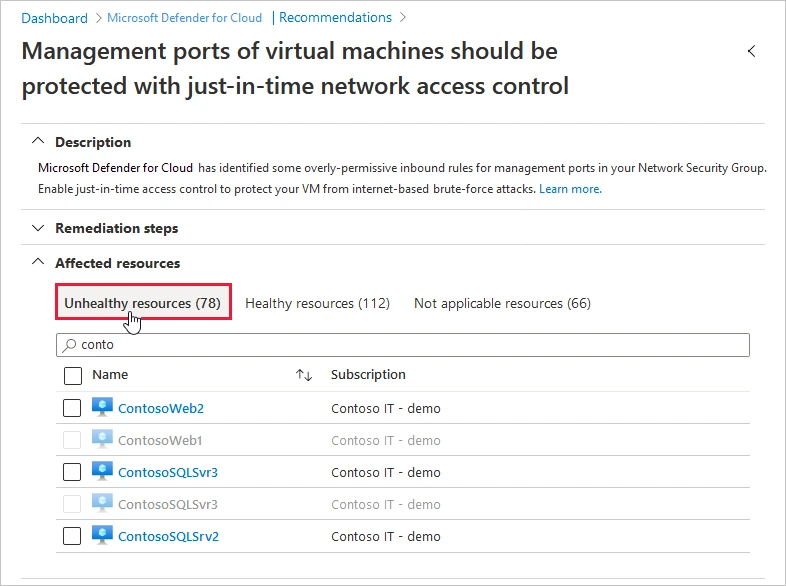

RDP: Quên việc đổi port đi, hãy dùng JIT Access

Chỉ đổi port RDP từ 3389 sang port khác là một biện pháp bảo mật chưa đủ mạnh vì công cụ rà soát mạng hiện đại sẽ kiểm tra toàn bộ 65.535 port trong thời gian rất ngắn.

Thay vào đó, hãy dùng Just-In-Time (JIT) Access kết hợp Network Security Group (NSG):

- Default Deny: NSG khóa chặt hoàn toàn cổng RDP từ bên ngoài.

- Time-bound & IP-restricted: Khi Admin cần truy cập, gửi yêu cầu qua portal. Hệ thống chỉ mở cổng RDP trong đúng 1-2 tiếng và chỉ cho phép đúng IP tĩnh của văn phòng truy cập. Hết giờ, cổng kết nối tự động đóng lại. Kết hợp JIT mạng với JIT danh tính (Microsoft Entra PIM), VPS của bạn sẽ được bảo vệ hoàn toàn trước các đợt rà soát của botnet.

- Xem thêm: Port 3389 là gì? Cách mở cổng 3389 trên tường lửa – VPS Chính hãng, Hướng dẫn đổi Port VPS tránh Scan RDP – VPS Chính hãng

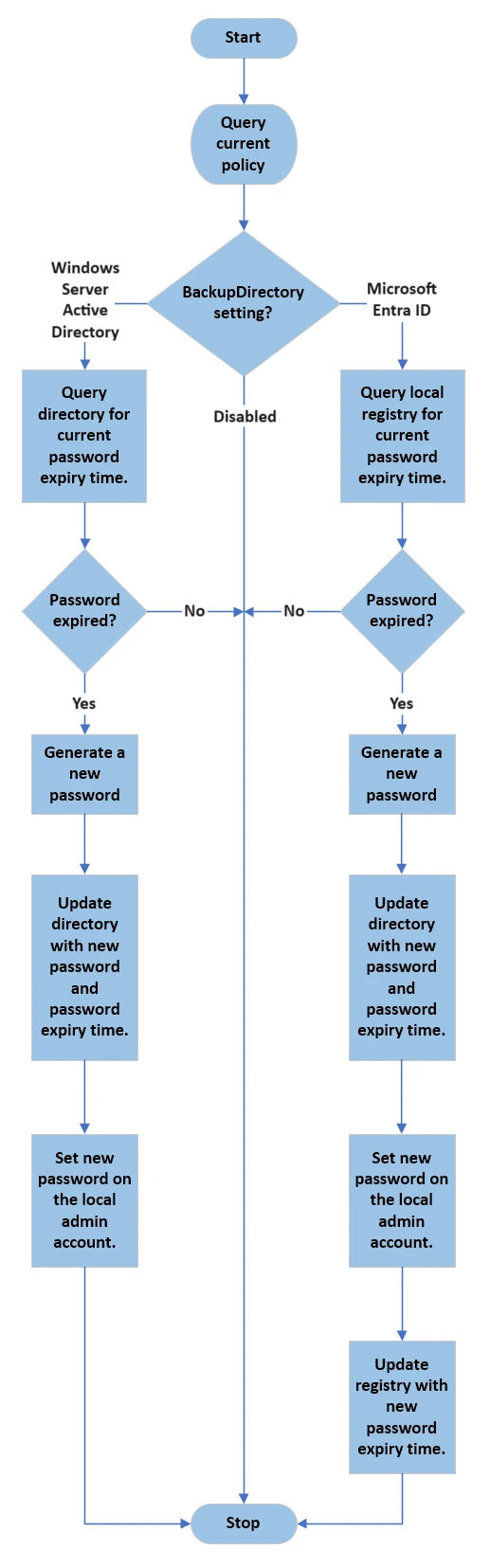

Triển khai Windows LAPS & tránh lỗi Torn State

Dùng chung mật khẩu Local Admin là một rủi ro bảo mật nghiêm trọng. Windows LAPS nay đã được tích hợp sẵn (built-in) thẳng vào Windows Server 2025. Nó chạy ngầm mỗi giờ, tự động tạo mật khẩu mới (lưu lên AD hoặc Entra ID) khi đến hạn, hoặc ép đổi mật khẩu ngay lập tức sau khi Admin vừa đăng nhập xong (Post-authentication). Quản trị viên có thể cấu hình LAPS sinh ra các Passphrase dễ đọc như EatYummyCaramelCandy thay vì chuỗi ký tự ngẫu nhiên phức tạp.

Đặc biệt, bản 2025 có tính năng OS Image Rollback Detection. Nếu máy ảo bị restore về snapshot cũ (gây lệch pass giữa server và AD, gọi là torn state), LAPS sẽ đối chiếu mã GUID ẩn và lập tức xoay vòng mật khẩu mới để vá ngay lỗ hổng này.

Kích hoạt LSA Protection & Credential Guard

Kẻ tấn công thường dùng công cụ Mimikatz nhắm vào tiến trình lsass.exe để trích xuất mật khẩu cleartext và mã băm NTLM trên RAM.

Để vô hiệu hóa Mimikatz, hãy đảm bảo Credential Guard đang hoạt động (nó dùng VBS để cô lập bộ nhớ LSA). Đồng thời, hãy bật LSA Protection để biến lsass.exe thành một tiến trình được bảo vệ (Protected Process). Kẻ tấn công dù có chiếm được quyền Admin cũng không thể can thiệp vào bộ nhớ xác thực này.

Tường lửa & Attack Surface Reduction (ASR)

Sức mạnh thực sự của bảo mật điểm cuối nằm ở ASR. Bằng vài dòng lệnh PowerShell (Run as Administrator), quản trị viên có thể ngăn chặn sự lây lan của malware. Dưới đây là các rule cốt lõi cần bật:

- Chặn ứng dụng Office tạo process con (ngừa macro độc):

Add-MpPreference -AttackSurfaceReductionRules_Ids D4F940AB-401B-4EFC-AADC-AD5F3C50688A -AttackSurfaceReductionRules_Actions Enabled - Chặn ứng dụng Office tạo nội dung thực thi:

Add-MpPreference -AttackSurfaceReductionRules_Ids 3B576869-A4EC-4529-8536-B80A7769E899 -AttackSurfaceReductionRules_Actions Enabled - Chặn JavaScript/VBScript khởi chạy payload tải từ Internet:

Add-MpPreference -AttackSurfaceReductionRules_Ids D3E037E1-3EB8-44C8-A917-57927947596D -AttackSurfaceReductionRules_Actions Enabled

Giám sát chủ động & chiến lược cập nhật, backup tối ưu

Việc phát hiện hệ thống bị xâm nhập ở phút thứ 5 hay ngày thứ 50 sẽ quyết định an toàn của dữ liệu.

Phân định rõ ràng Sysmon và Event Viewer

Để cấu hình SIEM không bị nhiễu, anh em cần phân định rõ:

- Windows Event Viewer (Bảo vệ vòng ngoài): Giám sát cổng xác thực. Cảnh báo ngay nếu thấy Event ID 4625 (Đăng nhập thất bại liên tục – dấu hiệu bruteforce) hoặc Event ID 4624 (Đăng nhập thành công từ IP nước ngoài).

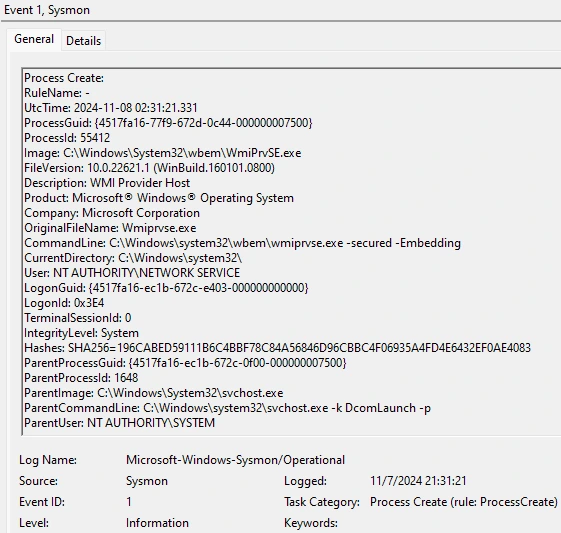

- Sysmon (Phát hiện malware vòng trong): Cài bộ công cụ Sysinternals này để theo dõi hành vi. Sysmon cung cấp Event ID 1 (Process Creation – ghi lại toàn bộ dòng lệnh PowerShell độc hại kèm mã băm Hash) và Event ID 3 (Network Connection – biết chính xác process nào vừa mở kết nối ra IP C&C của kẻ tấn công).

Sự thật về Hotpatching

Hotpatching (vá trực tiếp vào bộ nhớ đang chạy) giúp giảm số lần phải reboot server từ 12 lần/năm xuống chỉ còn 4 lần/năm (theo lịch hàng quý). Uptime tăng rõ rệt. Tuy nhiên, lưu ý kỹ:

- Với bản Datacenter: Azure Edition, tính năng này miễn phí và có sẵn.

- Với bản Standard hoặc Datacenter cài trên hạ tầng on-premises/VPS thường, bạn bắt buộc phải kết nối Azure Arc và đăng ký dịch vụ trả phí mới sử dụng được.

Quy tắc backup 3-2-1-1-0 chống Ransomware

Kẻ tấn công không chỉ mã hóa dữ liệu mà còn chủ động tìm xóa thư mục backup. Hãy áp dụng chuẩn 3-2-1-1-0, trong đó chốt chặn an toàn nằm ở con số 1 cuối cùng: 1 bản sao lưu Immutable (Bất biến) hoặc Offline (Air-gapped).

Bản backup Immutable (dạng WORM, ghi 1 lần đọc nhiều lần) sẽ bị khóa quyền Xóa/Sửa ở cấp độ hạ tầng lưu trữ. Kể cả kẻ tấn công hay một nhân viên IT nội bộ có tài khoản Domain Admin tối cao cũng tuyệt đối không thể xóa hay mã hóa bản backup này cho đến khi hết hạn Retention. Đây là giải pháp giúp bạn khôi phục hệ thống an toàn mà không bị phụ thuộc vào tiền chuộc.

- Xem thêm: Hướng dẫn tạo Backup Air-gapped cho VPS (Chống Ransomware) – VPS Chính hãng, 3 cách backup VPS phổ biến: Khi nào dùng Snapshot, Rclone, Tar? – VPS Chính hãng

Câu hỏi thường gặp (FAQ)

1. Có nên nâng cấp VPS lên Windows Server 2025 ngay không?

Có. Đặc biệt nếu bạn cần bảo mật chống dump RAM (vTPM mặc định) và I/O database cao (Native NVMe). Tuy nhiên, cần test tính tương thích nếu bạn chạy các app legacy (cũ) hoặc đang dùng Data Deduplication.

2. Tính năng Hotpatching trên Windows Server 2025 có miễn phí không?

Không. Trừ khi bạn chạy bản Azure Edition, các bản Standard/Datacenter trên VPS thông thường bắt buộc phải kết nối Azure Arc và trả phí dạng subscription mới dùng được Hotpatching.

3. Đổi port RDP có đủ để chống Bruteforce VPS không?

Không đủ. Các công cụ rà soát ngày nay kiểm tra toàn bộ 65.535 port chỉ trong vài phút. Bắt buộc phải kết hợp đóng port bằng Firewall (Default Deny) và chỉ mở qua Just-In-Time (JIT) Access.

4. Làm sao để biết VPS đã kích hoạt Native NVMe chưa?

Mở Device Manager > Storage Controllers. Nếu bạn thấy chuẩn Standard NVM Express Controller thay vì các trình điều khiển SCSI cũ, nghĩa là tính năng đã được bật.

5. Bản backup Immutable trong quy tắc 3-2-1-1-0 là gì?

Là bản sao lưu dạng WORM (Ghi 1 lần – Đọc nhiều lần). Nó bị khóa cứng ở cấp độ lưu trữ vật lý/cloud, không một ai (kể cả Admin hay Ransomware) có thể xóa hay sửa nó trước khi hết hạn Retention.

Kết luận

Việc triển khai VPS Windows Server 2025 không đồng nghĩa với việc hệ thống tự động đạt mức an toàn tối đa. Việc can thiệp Registry bật Native NVMe, thiết lập RDP qua JIT Access, bảo vệ lsass.exe bằng LSA Protection và sở hữu một bản backup Immutable chính là những tinh chỉnh thiết yếu để xây dựng một hệ thống production tiêu chuẩn.

Tài liệu tham khảo

- What’s new in Windows Server 2025 | Microsoft Learn

- SMB over QUIC | Microsoft Learn

- Windows LAPS architecture | Microsoft Learn

- Attack surface reduction rules reference – Microsoft Defender for Endpoint | Microsoft Learn

- Understand just-in-time virtual machine access – Microsoft Defender for Cloud | Microsoft Learn

- Sysmon – Sysinternals | Microsoft Learn

- Immutable Backups & Their Role in Cyber Resilience