Podman là gì? Cách chạy Podman trên VPS Linux bảo mật thay thế Docker (2026)

Đã bao giờ bạn đang ngủ vào lúc 2 giờ sáng thì hệ thống Prometheus cảnh báo server tải CPU lên mức 100%, ngay lập tức SSH vào thì phát hiện máy chủ đang bị vắt kiệt tài nguyên để chạy phần mềm độc hại? Nếu bạn đang vận hành Docker trên production với cấu hình mặc định, viễn cảnh một ứng dụng web bị khai thác lỗ hổng (RCE), dẫn đến việc hacker thực hiện container escape và chiếm trọn quyền kiểm soát máy chủ vật lý hoàn toàn có thể xảy ra.

Docker là một nền tảng công nghệ tuyệt vời để developer làm việc ở môi trường local, nhưng kiến trúc cốt lõi của nó đang ngày càng bộc lộ những điểm yếu về an toàn thông tin khi đưa lên môi trường thực tế. Khi các doanh nghiệp bị ép vào khuôn khổ tuân thủ bảo mật khắt khe, giới DevOps buộc phải tìm kiếm một kiến trúc Zero-Trust. Đó chính là lý do việc triển khai Podman trên VPS Linux đang trở thành tiêu chuẩn vận hành bắt buộc trong năm 2026.

Vậy rốt cuộc lỗ hổng của Docker nằm ở đâu? Kiến trúc Daemonless của Podman giải quyết triệt để bài toán này như thế nào, và làm sao để migrate hệ thống CI/CD hiện tại mà không gặp phải rủi ro cấu hình? Hãy cùng đi sâu vào bản chất kỹ thuật.

Ám ảnh Docker Daemon và giới hạn của Docker Rootless

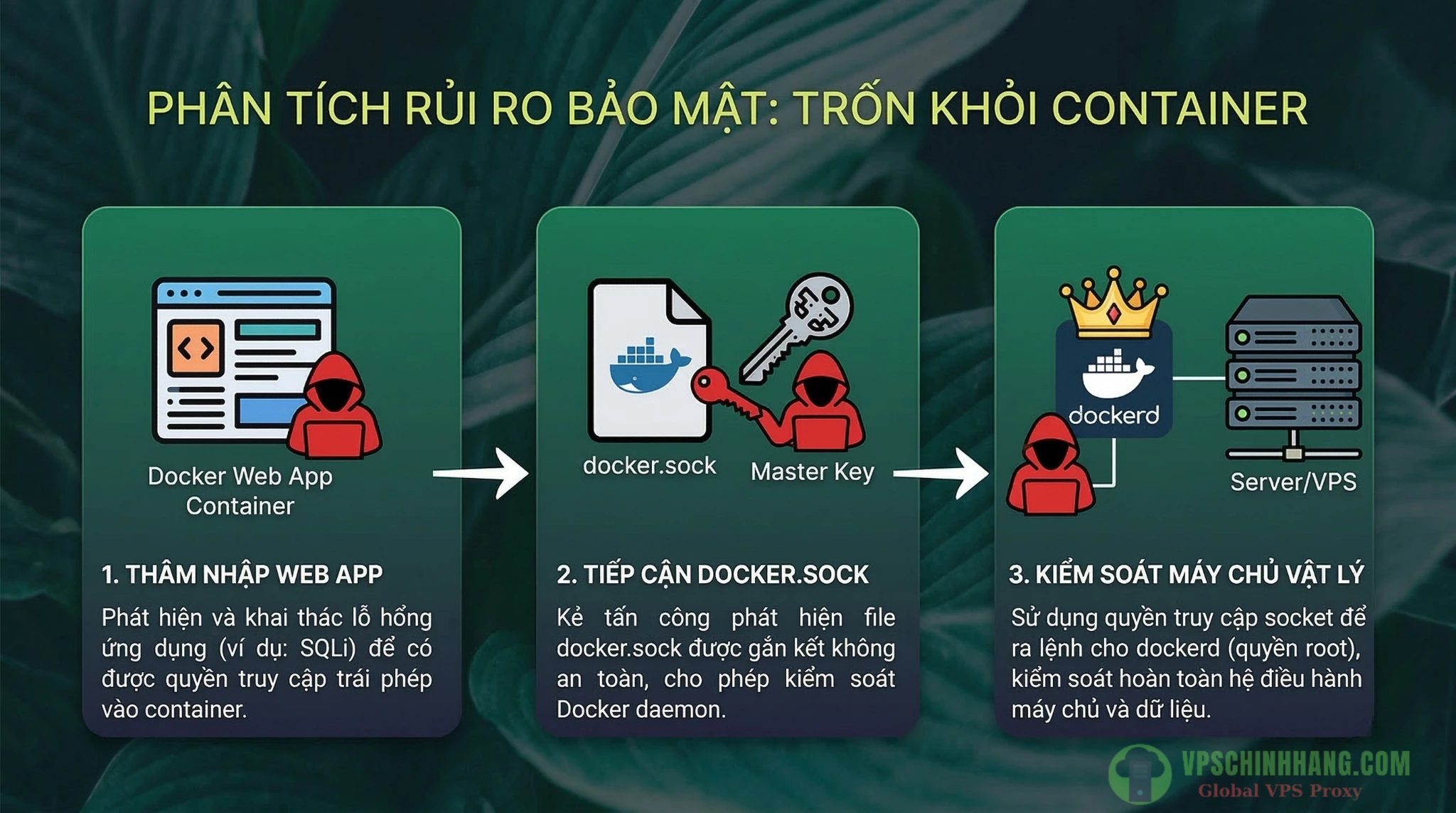

Mô phỏng kịch bản hacker lợi dụng lỗ hổng từ file docker.sock để thực hiện leo thang đặc quyền (Privilege Escalation), chiếm quyền root toàn bộ máy chủ.

Trước khi tìm hiểu công cụ mới, chúng ta phải mổ xẻ lý do tại sao các kỹ sư lại muốn chuyển đổi khỏi Docker trên server production.

Bản chất kiến trúc của Docker xoay quanh một lõi duy nhất: Docker Daemon (dockerd). Đây là một tiến trình chạy ngầm liên tục trên host OS và luôn yêu cầu đặc quyền quản trị cao nhất (root – UID 0). Khi bạn gõ lệnh docker run, bạn đang gửi một API request đến daemon này qua tệp UNIX socket đặt tại /var/run/docker.sock.

Việc để lộ socket này vào trong một container (ví dụ để chạy CI/CD worker hay tool monitor) mang lại rủi ro cực kỳ nghiêm trọng, tương đương với việc cấp quyền root của toàn bộ máy chủ cho kẻ tấn công. Nếu hacker chạm được vào socket này, chúng có thể dễ dàng leo thang đặc quyền thông qua các kịch bản thực tế sau:

- Mount toàn bộ hệ thống file của host: Ra lệnh cho Docker tạo container mới, bind-mount thư mục gốc (

/) của máy chủ vào trong, sau đó dùng lệnhchrootđể đổi mật khẩu root qua/etc/passwdhoặc chèn SSH key trái phép. - Khởi chạy Privileged Container: Tạo một container với cờ

--privileged, gỡ bỏ mọi rào cản AppArmor/SELinux, từ đó truy cập trực tiếp vào các thiết bị vật lý qua/dev. - Khai thác tính năng Cgroups (

release_agent): Lạm dụngnotify_on_releasecủa cgroups v1 để ép máy chủ thực thi các script độc hại bằng quyền root, mở một reverse shell ra bên ngoài.

Nhiều người sẽ phản biện: Nhưng Docker đã có Rootless mode rồi cơ mà? Đúng, nhưng đó giống như một bản vá lỗi thiết kế hơn là một giải pháp hoàn chỉnh.

Chế độ Rootless của Docker vẫn yêu cầu daemon chạy ngầm (dù ở quyền user thường), khiến hệ thống vẫn chịu tình trạng Single Point of Failure (Điểm lỗi tập trung). Việc setup cực kỳ thủ công qua script dockerd-rootless-setuptool.sh, mạng lưới (networking) bị giới hạn, và Docker Swarm hoàn toàn bị vô hiệu hóa. Chính vì sự chắp vá này, thực tế chưa tới 8% người dùng Docker sử dụng chế độ Rootless.

Podman là gì? Giải phẫu kiến trúc bảo mật tiêu chuẩn 2026

Podman (viết tắt của Pod Manager) là một container engine mã nguồn mở do Red Hat phát triển. Nó sinh ra để quản lý container và pod tuân thủ 100% tiêu chuẩn OCI (Open Container Initiative), image nào chạy được trên Docker thì chắc chắn chạy được trên Podman.

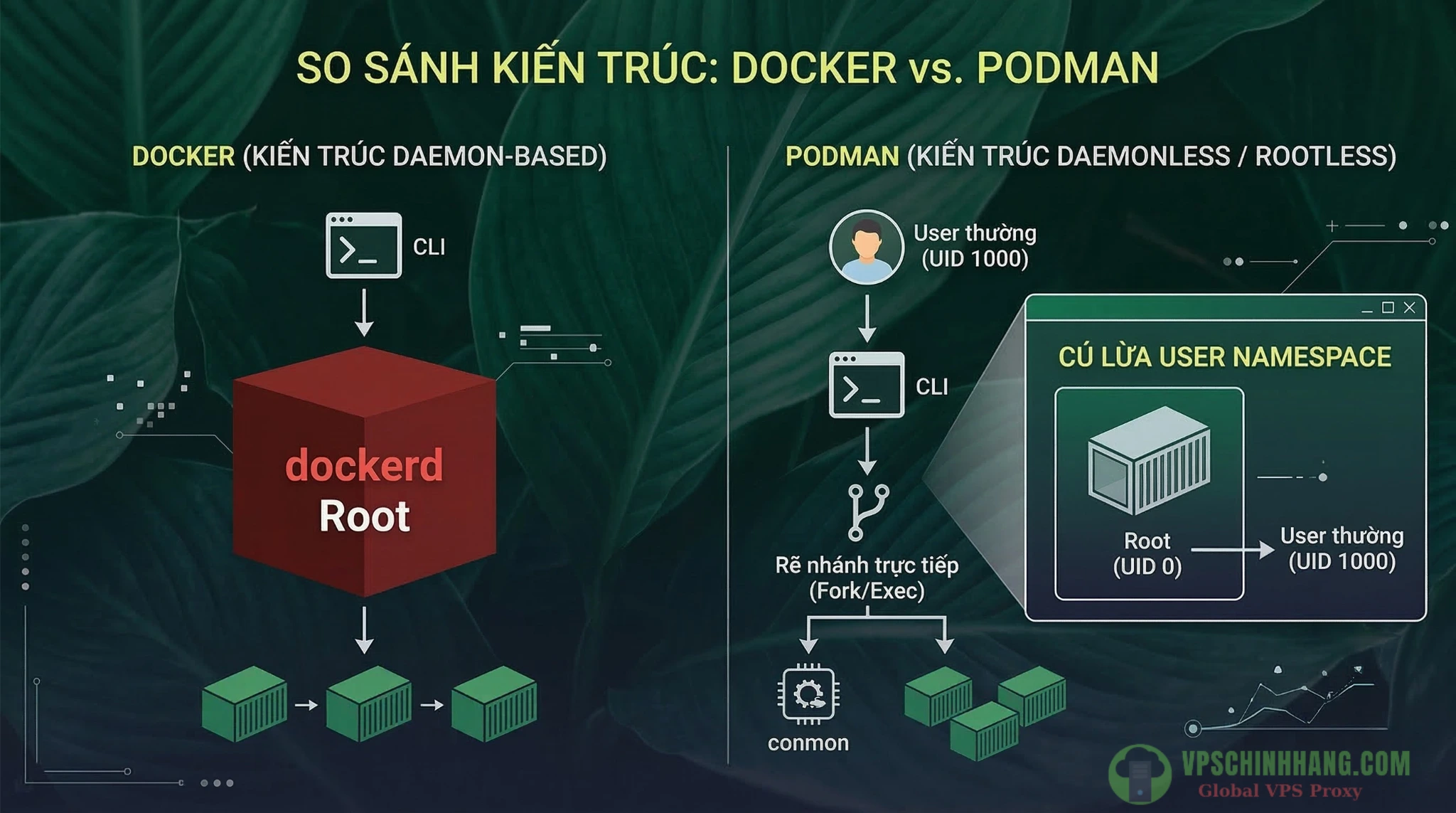

Điểm làm nên sức mạnh của Podman là triết lý thiết kế đập bỏ hoàn toàn kiến trúc cũ, dựa trên hai nền tảng: Daemonless và Rootless-by-design.

Cơ chế Daemonless (Fork/Exec) và trình giám sát siêu nhẹ conmon

Podman không có bất kỳ tiến trình nền nào chực chờ nhận lệnh. Khi bạn gõ podman run, Podman CLI sẽ giao tiếp trực tiếp với hệ điều hành Linux, phân nhánh (fork) và thực thi (exec) container thông qua OCI runtime (crun hoặc runc).

Ngay khi container khởi chạy thành công, Podman sẽ chèn vào một tiến trình siêu nhẹ tên là conmon (Container Monitor). conmon chỉ làm đúng 3 việc: giữ cho TTY luôn mở, hứng log của container tập trung, và lưu lại exit code khi container ngừng hoạt động. Nhờ mô hình này, tiến trình Podman CLI có thể tự kết thúc (thoát hoàn toàn khỏi RAM), loại bỏ điểm lỗi tập trung và mang lại trạng thái Tiêu thụ tài nguyên bằng 0 khi rảnh rỗi (Zero Idle Overhead).

Tương thích API hoàn hảo với Socket Activation

Nếu không có daemon, làm sao Podman tương thích với docker-compose hay các plugin IDE vốn liên tục gọi Docker API?

Câu trả lời cực kỳ thanh lịch: Socket Activation của systemd. Podman tạo ra một service podman.socket chỉ nằm ở trạng thái idle. Khi có tool (như docker-compose) gửi API request tới, systemd mới kích hoạt Podman dậy để dịch và xử lý lệnh. Xử lý xong, nếu hết timeout mà không có request mới, Podman lại tự động tắt.

Cách ly tuyệt đối qua User Namespaces (UID 0 != Root Host)

Kiến trúc Daemonless (không có tiến trình nền) và cơ chế ánh xạ User Namespaces giúp Podman cô lập rủi ro hoàn hảo.

Vũ khí tối thượng của Podman nằm ở việc tận dụng tính năng User Namespaces của Linux. Khi chạy Rootless container, hệ thống sẽ thực hiện một cơ chế đánh lừa hệ thống hiệu quả:

- Bên trong container: Ứng dụng web (Nginx, Node.js) thấy mình đang chạy với quyền root (UID 0), tha hồ cài đặt gói phần mềm nội bộ.

- Bên ngoài máy chủ: Tiến trình đó thực chất bị ép chạy dưới quyền của một user cực kỳ bình thường (ví dụ UID 1000).

Đối với các user phụ bên trong container (như daemon UID 1, www-data UID 33), Podman sẽ dùng tệp /etc/subuid để ánh xạ chúng thành một dải ID khổng lồ trên host (ví dụ từ UID 100000 đến 165535). Nhờ sự cô lập đa người dùng (multi-tenant) triệt để này, nếu hacker có phá được container, thứ chúng chiếm được chỉ là một user vô danh không có chút đặc quyền nào trên hệ điều hành vật lý.

3 nâng cấp đáng giá của Podman 5.x trên VPS Linux

Nếu bạn từng thử Podman cách đây vài năm và bỏ cuộc vì lỗi vặt, thì kiến trúc 5.x của năm 2026 sẽ khiến bạn phải suy nghĩ lại.

Mạng pasta: xóa bỏ nút thắt cổ chai NAT

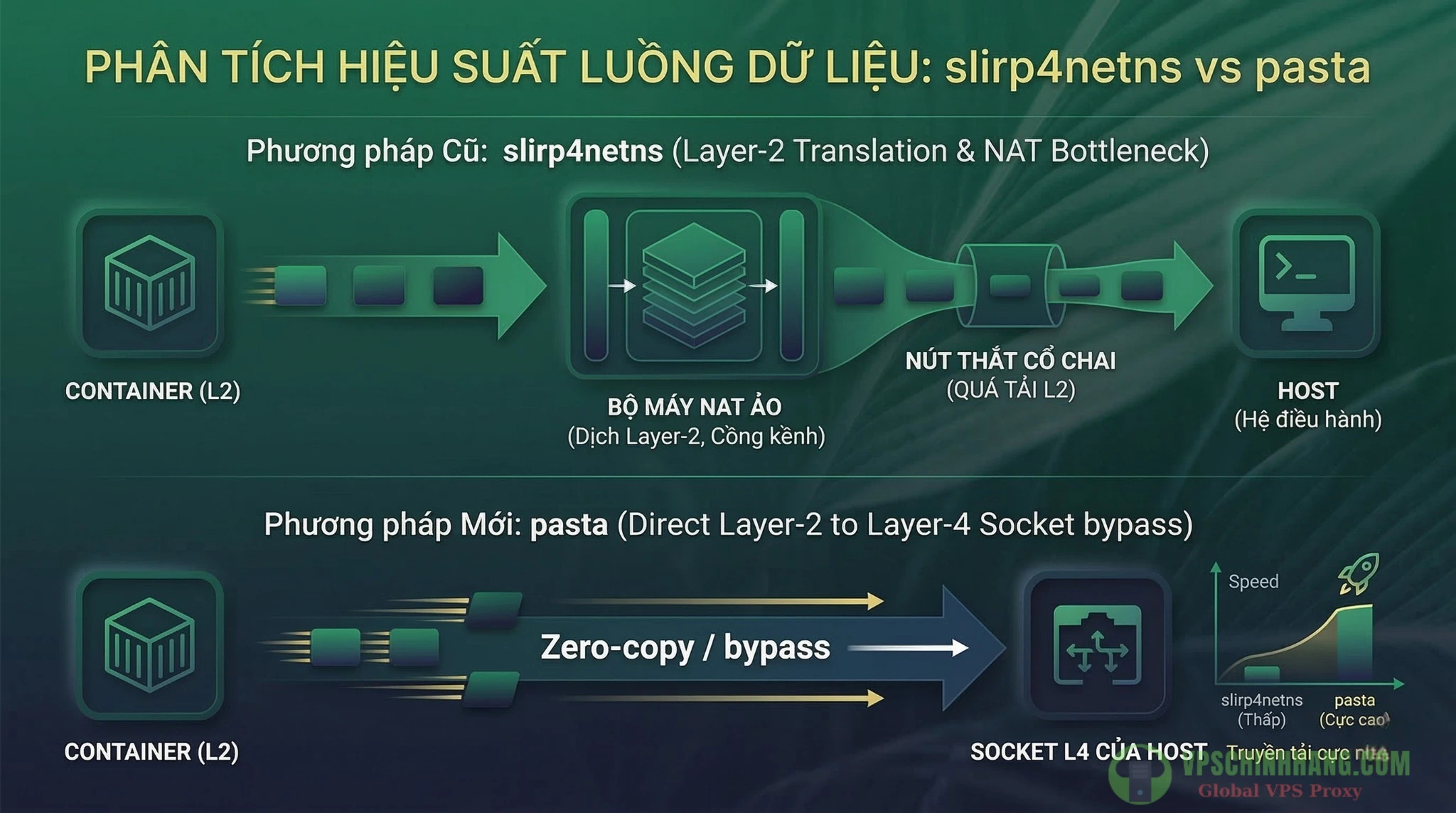

Công cụ mạng pasta (từ Podman 5.0) bỏ qua quá trình biên dịch NAT nặng nề, mang lại thông lượng TCP/UDP tương đương với mạng host native.

Ở các bản cũ, rootless container phải dùng slirp4netns, một công cụ mạng bị giới hạn về thông lượng (throughput) do phải giả lập toàn bộ TCP/IP stack và thực hiện NAT nặng nề.

Từ Podman 5.0, pasta trở thành mặc định. Điểm vượt trội của pasta là nó loại bỏ hoàn toàn cơ chế NAT. Thay vào đó, nó copy trực tiếp IP và Gateway từ máy chủ vào container, sau đó thực hiện dịch thuật trực tiếp từ Layer-2 (khung mạng container) sang Layer-4 (socket TCP/UDP của host). Nhờ dùng các system call tối ưu như splice(2) để bypass quá trình copy dữ liệu, pasta cho tốc độ mạng cao hơn từ 4 đến 50 lần so với giải pháp cũ.

Quadlet: quản lý vòng đời và Auto-update chuẩn systemd

Lệnh podman generate systemd đã bị đánh dấu là lỗi thời (deprecated). Tiêu chuẩn hiện tại là dùng Quadlet.

Bạn chỉ cần viết một file khai báo .container rất tường minh (giống syntax của compose). Systemd generator của Podman sẽ tự động biên dịch nó thành file .service chuẩn xác lúc boot máy. Tuyệt vời hơn, nếu bạn thêm dòng AutoUpdate=registry vào file Quadlet, VPS của bạn sẽ kết hợp với timer của systemd để tự động check Docker Hub mỗi đêm. Nếu có image mới, nó tự pull, tự restart service. Nếu bản update bị lỗi (crash loop), Podman sẽ tự động rollback về image cũ đã hoạt động ổn định trước đó.

Gói podman-docker: cứu tinh cho CI/CD pipeline

Rất nhiều tutorial dạy bạn gõ alias docker=podman. Nhưng alias chỉ hoạt động trong interactive shell, các script CI/CD chạy tự động sẽ báo lỗi command not found ngay lập tức. Giải pháp chuẩn enterprise là cài gói podman-docker. Nó sẽ tạo một symlink toàn cục tại /usr/bin/docker và tự động liên kết socket của Podman giả lập thành socket của Docker. Từ đó, toàn bộ kịch bản tự động hóa CI/CD (như GitLab Runner) cũ của bạn sẽ tiếp tục chạy mượt mà không cần sửa dù chỉ một dòng code.

Tổng kết nhanh: So sánh Podman và Docker (2026)

Nếu bạn vẫn đang phân vân Có nên chuyển từ Docker sang Podman?, bảng đối chiếu dưới đây sẽ làm rõ sự khác biệt giữa hai công cụ tại thời điểm hiện tại:

| Tiêu chí | Docker | Podman |

| Kiến trúc cốt lõi | Có Daemon (dockerd chạy ngầm 24/7). |

Daemonless (Không chạy ngầm, tiết kiệm tài nguyên). |

| Bảo mật (Quyền thực thi) | Mặc định yêu cầu quyền Root (Cực kỳ rủi ro). | Rootless-by-design (User namespace cách ly an toàn). |

| Quản lý vòng đời | Phụ thuộc vào Docker Daemon (restart: always). |

Tích hợp sâu với systemd (Quadlet), hỗ trợ Auto-update. |

| Mạng Rootless | Yếu, setup phức tạp. | Tốc độ cao với backend pasta (Bypass NAT). |

| Mô hình nhóm Container | Dùng Docker Compose. | Hỗ trợ Native Pods (Gần giống Kubernetes). |

| Tương thích CI/CD | Tiêu chuẩn mặc định. | Tương thích 99% qua gói giả lập podman-docker. |

Thực chiến: cấu hình Podman trên VPS Linux chuẩn Zero-Trust

Việc setup Podman đúng chuẩn không thể dựa vào các script cài đặt tự động cơ bản. Hệ điều hành không tự động làm mọi thứ. Dưới đây là quy trình phân tách rõ ràng trách nhiệm giữa SysAdmin và User thường.

Bước 1: trách nhiệm của SysAdmin (thiết lập nền tảng)

Bằng tài khoản root, quản trị viên bắt buộc phải cấu hình môi trường trước khi user thường có thể sử dụng Podman.

1. Cài đặt Podman và các công cụ mạng hiệu năng cao:

sudo apt update && sudo apt install -y podman podman-docker pasta2. Tạo user chuyên dụng để chạy app:

sudo useradd -m -s /bin/bash app-runner3. Cấp dải subUID và subGID cho user (Bắt buộc cho User Namespaces):

sudo usermod --add-subuids 100000-165535 --add-subgids 100000-165535 app-runner4. (Tùy chọn) Hạ mức port để user thường có thể bind port 80/443 nếu cần thiết:

sudo sysctl -w net.ipv4.ip_unprivileged_port_start=80Bước 2: trách nhiệm của User (kích hoạt Linger)

Sau khi SysAdmin dọn đường, chuyển sang user app-runner. Việc đầu tiên là phải bật Linger. Mặc định, khi bạn đóng kết nối SSH, systemd sẽ kill toàn bộ process của bạn. Bật linger giúp container hoạt động liên tục 24/7 và tự động start lúc VPS reboot.

Chuyển sang tài khoản app-runner:

sudo su - app-runnerKích hoạt tính năng Linger cho user:

loginctl enable-linger app-runnerBước 3: chạy Rootless Container với Security Flags tối đa

Thay vì chỉ gõ lệnh run đơn thuần, hãy dựng một rào chắn bảo mật tuyệt đối cho Nginx.

Khởi chạy container Nginx với các cờ bảo mật cao nhất:

podman run -d \

--name secure-web \

--cap-drop ALL \

--security-opt no-new-privileges:true \

--read-only \

--tmpfs /tmp \

-v ./my-web:/usr/share/nginx/html:ro,Z \

-p 8080:80 \

docker.io/library/nginx:alpineBóc tách các cờ bảo mật:

--cap-drop ALL: Tước sạch mọi quyền can thiệp vào hạt nhân (Linux Capabilities). Nginx giờ là một tiến trình an toàn.--security-opt no-new-privileges:true: Chốt chặn bảo mật. Tiến trình bên trong vĩnh viễn không thể leo thang đặc quyền (không thể dùng các tệpsetuidnhưsudo).--read-only&--tmpfs /tmp: Đóng băng toàn bộ hệ thống file thành chế độ read-only. Hacker có chui được vào cũng không thể thả payload malware xuống ổ cứng. Các file log hay cache bắt buộc phải ghi tạm thời vào RAM qua/tmp.- Cờ

:Zở volume: Nếu VPS dùng với các nhánh hệ điều hành sử dụng nhân RHEL/AlmaLinux đang bật SELinux, Podman sẽ tự động dán nhãn ngữ cảnh bảo mật riêng tư cho thư mục này. Không có container lân cận nào khác được phép truy cập trái phép vào data của Nginx.

Nhận diện cạm bẫy (pitfalls) dựa trên tài liệu Shortcomings of Rootless Podman

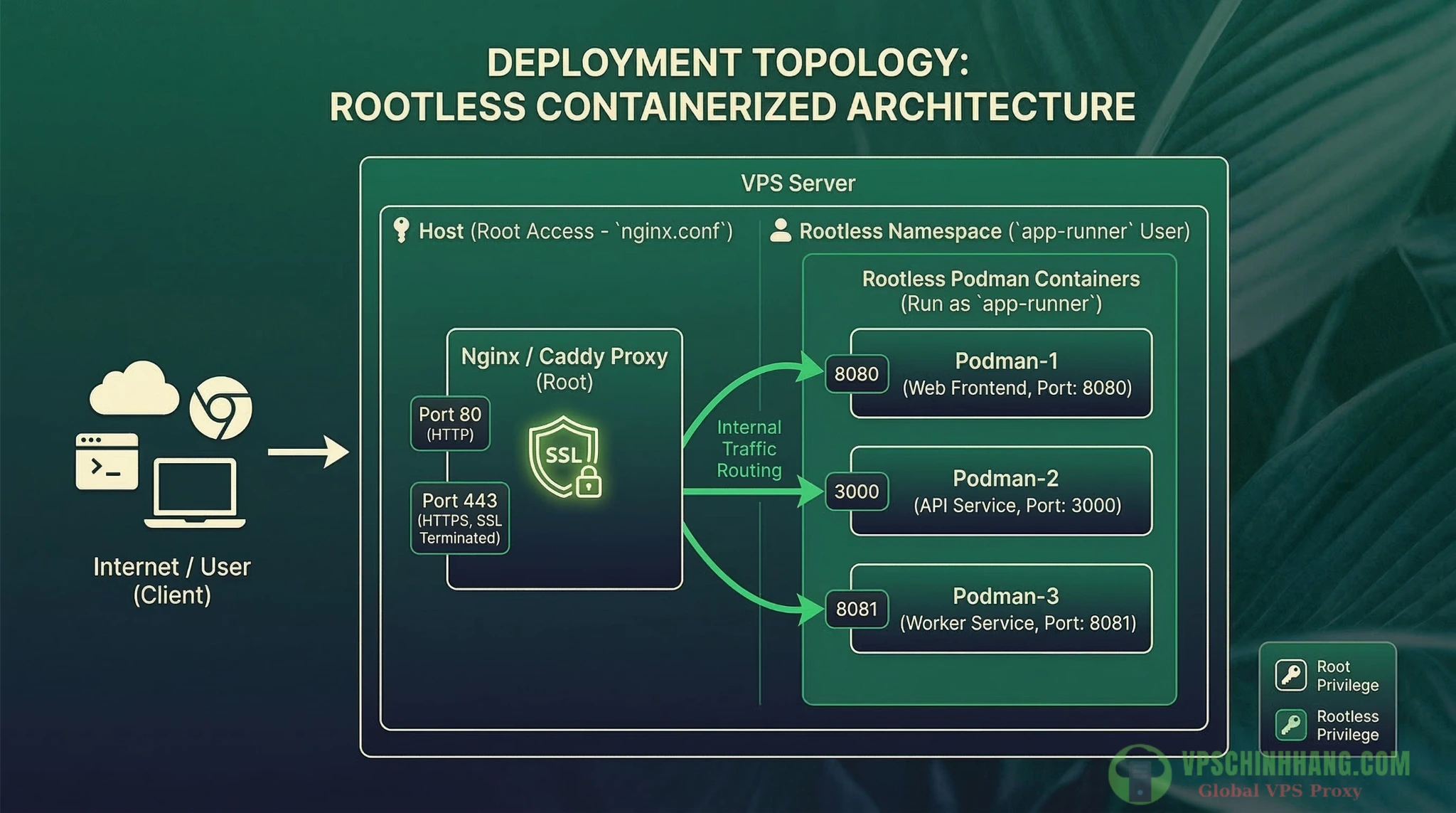

Giải pháp chuẩn Enterprise: Sử dụng Reverse Proxy (Nginx/Caddy) chạy quyền root để hứng traffic và bảo vệ các Rootless Container chạy ở port cao.

Việc chuyển đổi sang môi trường không đặc quyền (unprivileged) chắc chắn sẽ gây ra một vài bỡ ngỡ cho các kỹ sư quen dùng Docker root. Theo đúng tài liệu chính thức Shortcomings of Rootless Podman, trước khi bạn cấu hình sai lệch, hãy nhận diện 3 vấn đề kinh điển sau:

1. Không thể bind các cổng (port) đặc quyền (< 1024)

- Vấn đề: Chạy lệnh

-p 80:80bằng user thường sẽ báo lỗi Permission Denied ngay lập tức do cơ chế bảo vệ của Kernel Linux. - Giải pháp chuẩn: Không nên lạm dụng sysctl để hạ chuẩn bảo mật. Hãy chạy container ở port cao (như 8080) và thiết lập một Reverse Proxy sử dụng Nginx hoặc OpenLiteSpeed chạy bằng quyền root trên máy chủ vật lý. Proxy này hứng traffic từ port 80/443 internet, xử lý SSL, rồi route nội bộ vào cổng 8080 của container.

2. Lỗi Permission Denied do UID Mapping khi mount volume

- Vấn đề: Khi mount thư mục code từ host vào container, ứng dụng bên trong (nếu chạy dưới quyền user phụ như

nodehoặcwww-data) sẽ không thể đọc/ghi file. Lý do là UID phụ bên trong đã bị ánh xạ ra một subUID khổng lồ (vd: 100099) trên host, và subUID này không có quyền với thư mục của bạn. - Giải pháp chuẩn: Sử dụng cờ

--userns=keep-idkhi chạypodman run. Cờ này sẽ ép Podman giữ nguyên UID của user host ánh xạ vào đúng tài khoản bên trong container, giải quyết dứt điểm rắc rối về phân quyền file.

3. Đứt gãy mạng nội bộ do thiếu Bridge docker0

- Vấn đề: Rootless Podman không có quyền tạo giao diện mạng ảo (veth/bridge) trên host. Nếu file CI/CD cũ của bạn hardcode dải IP

172.17.0.xcủa mạngdocker0để các service nói chuyện với nhau, hệ thống sẽ mất kết nối hoàn toàn. - Giải pháp chuẩn: Từ bỏ việc kết nối bằng IP tĩnh. Hãy sử dụng tính năng Pod của Podman (gom các container có chung vòng đời vào một cụm để chúng giao tiếp với nhau qua

localhost). Hoặc cập nhật lạipodman-composeđể tận dụng DNS nội bộ của mạng user-space dopastahoặc Netavark quản lý.

Câu hỏi thường gặp (FAQ)

1. Chuyển từ Docker sang Podman có phải viết lại Dockerfile không?

Không. Podman tương thích 100% với chuẩn OCI. Bạn cứ giữ nguyên Dockerfile cũ, chỉ việc đổi lệnh docker build thành podman build là xong.

2. Podman có chạy được các file docker-compose.yml hiện tại không?

Có. Cài đặt podman-compose hoặc gói giả lập podman-docker, toàn bộ file Compose cũ của bạn sẽ được thực thi bình thường mà không cần sửa code.

3. Hiệu năng của Podman có thực sự tốt hơn Docker?

Có. Podman tiêu thụ 0% RAM/CPU khi rảnh rỗi (do không có daemon chạy nền). Ngoài ra, mạng pasta ở chế độ rootless bỏ qua NAT, cho thông lượng (throughput) cao hơn đáng kể so với Docker.

4. Làm sao để xem log tập trung nếu không có Docker Daemon?

Dùng journald. Mọi log container được tích hợp thẳng vào systemd của Linux. Bạn chỉ cần dùng lệnh journalctl --user -u <tên_service> để query log cực nhanh và an toàn.

Kết luận

Việc chuyển đổi sang kiến trúc Zero-Trust chưa bao giờ là một quá trình dễ dàng. Tuy nhiên, rũ bỏ một tiến trình daemon ôm trọn quyền root như Docker để nâng cấp lên Podman trên VPS Linux là một khoản đầu tư xứng đáng cho hệ thống production.

Với sức mạnh của mô hình Daemonless, sự cô lập triệt để từ User Namespaces, tốc độ mạng vượt trội của pasta và khả năng Auto-update qua Quadlet, bạn hoàn toàn có thể xây dựng một hạ tầng miễn nhiễm với các kỹ thuật Container Escape tinh vi nhất.