Proxy IPv6 là gì? Cách thiết lập Proxy IPv6 trên VPS Linux scale triệu IP (2026)

Triển khai một luồng trích xuất thông tin lấy dữ liệu thị trường công khai, hay test tải API với tần suất cao, chắc hẳn không ít lần bạn gặp tình trạng script vừa hoạt động được vài phút đã báo lỗi HTTP 429 (Too Many Requests) hoặc mất kết nối toàn bộ luồng request vì IP bị block.

Để giải quyết bài toán rate-limit này, phản xạ tự nhiên của developer là tìm mua thêm pool IPv4. Nhưng thực tế phũ phàng là việc chi phí tốn kém vào hạ tầng IPv4 cũ kỹ đang ngày càng đắt đỏ và không mang lại hiệu quả scale đường dài. Đây chính là lúc các kỹ sư hệ thống tìm đến một lối thoát mang tính cách mạng: triển khai Proxy IPv6 trên VPS Linux.

Vậy chính xác thì mô hình này mang lại sức mạnh gì? Tại sao các bản hướng dẫn cũ dùng CentOS 7 hay NAT6 lại trở thành thảm họa hiệu năng? Làm thế nào để tự tay build một hệ thống luân chuyển hàng triệu IP siêu tốc và fix triệt để lỗi rò rỉ DNS? Hãy cùng bóc tách từng lớp kỹ thuật ngay sau đây.

Nỗi đau cạn kiệt IPv4 (Rate-limit, giá cao) và lối thoát mang tên Proxy IPv6

Trước khi gõ những dòng lệnh cấu hình đầu tiên, chúng ta cần nhìn thẳng vào sự thật về hạ tầng mạng hiện tại. Không gian địa chỉ IPv4 (gồm khoảng 4,3 tỷ IP) đã hoàn toàn cạn kiệt từ các kho lưu trữ tự do. Tổ chức RIPE NCC đã cạn kho từ tháng 11/2019, và từ năm 2021, toàn bộ IPv4 trên thế giới chính thức được dùng hết.

Sự khan hiếm này đẩy giá thuê IPv4 Datacenter lên rất cao. Trong giai đoạn 2025-2026, mức giá thuê duy trì ở khoảng $0,38 đến $0,50 cho mỗi IP/tháng, thậm chí ở khu vực Châu Á Thái Bình Dương (APNIC) còn neo trên mức $0,60/IP/tháng. Nếu mua đứt, doanh nghiệp phải trả tới $35 đến $55/IP. Tệ hơn, các dải IPv4 này bị tái sử dụng liên tục, dẫn đến lịch sử IP bị blacklist, dễ bị Cloudflare hay AWS WAF chặn đứng ngay từ request đầu tiên.

Ngược lại, IPv6 ra đời với không gian 128-bit, cung cấp xấp xỉ 340 undecillion địa chỉ.

Khi thuê máy chủ, các nhà cung cấp VPS/ISP thường cấp mặc định cho bạn một mạng con (subnet) dải /64.

- Chỉ riêng một dải mạng IPv6 /64 này đã chứa 18.446.744.073.709.551.616 IP (hơn 18,4 tỷ tỷ địa chỉ).

- Con số này nhiều gấp 4 tỷ lần so với toàn bộ không gian IPv4 toàn cầu cộng lại!

Thay vì gửi request bằng 1 IP duy nhất, việc triển khai Proxy IPv6 trên VPS Linux cho phép bạn định tuyến lưu lượng qua hàng triệu địa chỉ IPv6 an toàn, hoàn toàn miễn phí. Script của bạn sẽ trông như hàng triệu người dùng độc lập, bypass rate-limit một cách mượt mà và tiết kiệm ngân sách tối đa.

CentOS 7 đã End of Life Chọn OS nào để làm Server Proxy tốt nhất hiện nay?

Nếu bạn dạo quanh các diễn đàn hoặc đọc những bài hướng dẫn cũ, 90% trong số đó sẽ bảo bạn: Hãy cài đặt trên CentOS 7. Đây là một sai lầm chí mạng.

CentOS 7 đã chính thức bước vào giai đoạn End of Life (EOL) vào ngày 30 tháng 6 năm 2024. Mọi bản cập nhật bảo mật, vá lỗi đều đã dừng lại. Vận hành một server proxy công khai trên CentOS 7 lúc này chẳng khác nào mở toang cửa cho rủi ro bảo mật.

Giải pháp thay thế (Tiêu chuẩn 2026): Ubuntu 22.04 LTS hoặc 24.04 LTS Dân kỹ thuật hiện nay ưu tiên họ nhà Ubuntu LTS vì những đặc quyền sau:

- Netplan & Systemd-networkd: Quản lý mạng trực quan bằng YAML, kết xuất mạng cực tốt để xử lý hàng triệu IP.

- Tính ổn định của Network Stack: Kernel đời mới hỗ trợ hoàn hảo cho kỹ thuật AnyIP và tham số

ip_nonlocal_bind(sẽ nói ở phần dưới), giúp server nhận mọi gói tin gửi đến toàn bộ dải /64 mà không cần khai báo từng IP một, cực kỳ tiết kiệm CPU và RAM.

Vì sao dân chuyên nghiệp dùng NDP Proxy (ndppd) thay vì NAT6?

Có một cuộc tranh luận kinh điển trong giới network: Nên dùng NAT6 hay NDP Proxy để chia IP ra ngoài?

- NAT6 (Network Address Translation): Hoạt động như IPv4 NAT. Nó ép server phải dùng CPU/RAM để theo dõi trạng thái (conntrack), liên tục xé lẻ gói tin, viết lại địa chỉ nguồn (via

ip6tables MASQUERADE) rồi đóng gói lại. Điều này phá vỡ bản chất liên lạc Đầu-Cuối (End-to-End) của IPv6, tạo ra nút thắt cổ chai và tăng độ trễ (latency) đáng kể. - NDP Proxy (ndppd): Hoàn toàn KHÔNG dịch địa chỉ. Khi router của nhà mạng gửi bản tin Neighbor Solicitation để tìm đường đi cho các IP trong dải /64, daemon

ndppdsẽ đứng ra trả lời thay rằng: Các IP này thuộc về tôi, hãy ném dữ liệu vào đây.

Việc kết hợp NDP Proxy với không gian IP public giúp các luồng traffic đi thẳng từ client ra Internet với tốc độ nguyên bản của đường truyền vật lý, giảm độ trễ xử lý (processing latency) xuống mức thấp nhất.

Dưới đây là bảng so sánh thực chiến để bạn thấy rõ sự chênh lệch:

| Tiêu chí | NAT6 | NDP Proxy (ndppd) |

| Cơ chế hoạt động | Dịch/Viết lại địa chỉ IP liên tục (IP Translation) | Định tuyến trực tiếp (Direct Routing) |

| Tiêu hao CPU/RAM | Rất cao (Server phải theo dõi trạng thái conntrack) |

Rất thấp (Chỉ trả lời bản tin NDP) |

| Độ trễ (Latency) | Tăng đáng kể (Tạo nút thắt cổ chai ở Gateway) | Cực thấp (Gói tin đi thẳng với tốc độ vật lý) |

| Kiến trúc IPv6 | Phá vỡ cấu trúc End-to-End nguyên thủy | Giữ nguyên bản chất kết nối trực tiếp |

Hướng dẫn thực chiến: Build 3proxy + ndppd trên Ubuntu 22.04/24.04 LTS

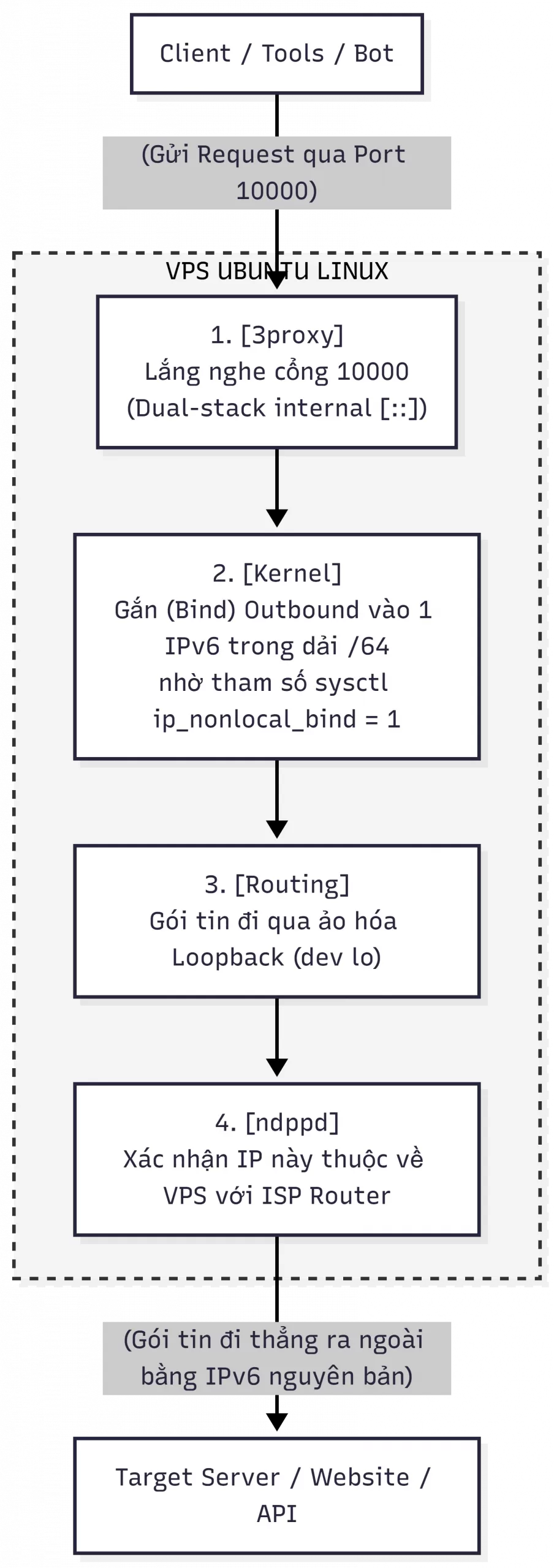

Chúng ta sẽ thiết lập kiến trúc chuẩn bằng bộ đôi ndppd (xử lý Neighbor Discovery) và 3proxy (proxy server siêu nhẹ).

Lưu ý: Bạn cần kết nối SSH vào VPS bằng quyền root để thực thi các lệnh dưới đây.

Sơ đồ luồng dữ liệu (Data Flow) của hệ thống sẽ hoạt động như sau:

Bước 1: Khai báo Sysctl thần thánh (ip_nonlocal_bind) & route dải /64 vào Loopback

Kỹ thuật AnyIP cho phép ứng dụng khởi tạo kết nối (bind) bằng các địa chỉ IP chưa hề được gán vật lý lên card mạng.

Mở file sysctl:

sudo nano /etc/sysctl.confThêm đúng 4 dòng sau (kích hoạt Forwarding, NDP Proxy và Non-local bind). Đừng nhồi nhét thừa các tham số accept_ra để tránh xung đột SLAAC của nhà mạng:

net.ipv6.conf.all.forwarding=1

net.ipv6.conf.all.proxy_ndp=1

net.ipv6.conf.eth0.proxy_ndp=1

net.ipv6.ip_nonlocal_bind = 1Lưu và áp dụng cấu hình vừa nhập:

sudo sysctl -pTiếp theo, ra lệnh cho Kernel trỏ toàn bộ dải /64 (ví dụ: 2001:db8:1234:5678::/64) vào giao diện mạng loopback (lo). Việc này thay thế hoàn toàn thao tác add tay từng IP gây quá tải hệ thống:

ip -6 route add local 2001:db8:1234:5678::/64 dev loBước 2: Compile ndppd từ mã nguồn gốc và cấu hình chuẩn

Nên build từ Github để lấy bản ổn định nhất, tránh lỗi vặt từ các repo package manager cũ.

Cập nhật hệ thống và cài đặt các gói phụ thuộc:

sudo apt update && sudo apt install -y build-essential gitTải mã nguồn ndppd:

git clone https://github.com/DanielAdolfsson/ndppd.gitDi chuyển vào thư mục dự án:

cd ndppdBiên dịch và tiến hành cài đặt:

make all && sudo make installTạo file cấu hình /etc/ndppd.conf. LƯU Ý CÚ PHÁP CHÍNH MẠNG: Tham số autowire no bắt buộc nằm NGOÀI khối rule, và autovia no bắt buộc nằm TRONG khối rule. Sai vị trí sẽ gây lỗi syntax không thể khởi động:

route-ttl 30000

address-ttl 30000

proxy eth0 {

router yes

timeout 500

autowire no # <--- Nằm ngoài khối rule

keepalive yes

retries 3

promiscuous no

ttl 30000

rule 2001:db8:1234:5678::/64 {

static

autovia no # <--- Nằm trong khối rule

}

}Khởi chạy ngầm daemon:

sudo ndppd -d -c /etc/ndppd.confBước 3: Build 3proxy và khắc phục rò rỉ DNS (DNS Leak)

Cài đặt 3proxy từ nhánh chính bằng cách chuyển về thư mục gốc:

cd ~Tải mã nguồn 3proxy:

git clone https://github.com/3proxy/3proxy.gitTruy cập thư mục mã nguồn:

cd 3proxyBiên dịch ứng dụng cho môi trường Linux:

make -f Makefile.LinuxCài đặt 3proxy vào hệ thống:

sudo make -f Makefile.Linux installMột lỗi phổ biến khiến bạn bị khóa IP là rò rỉ DNS sang IPv4. Dù đi qua proxy IPv6, trình duyệt vẫn truy vấn DNS bằng IPv4 thật của server. Để bít lỗ hổng này, ta phải ép 3proxy phân giải tên miền qua DNS thuần IPv6 và dùng cờ -6.

Tạo file /etc/3proxy/3proxy.cfg:

daemon

maxconn 2048

# Chỉ định DNS Server thuần IPv6 để chống DNS Leak

nserver 2001:4860:4860::8888

nserver 2001:4860:4860::8844

nscache 65536

timeouts 1 5 30 60 180 1800 15 60

setgid 65535

setuid 65535

auth strong

users devadmin:CL:mat_khau_sieu_kho

allow *

# internal [::] giúp server lắng nghe từ cả client IPv4 và IPv6

# socks -6 ép mọi luồng đi ra chỉ dùng giao thức IPv6

socks -6 -n -p10000 -i[::] -e2001:db8:1234:5678::1234Khởi động 3proxy:

sudo 3proxy /etc/3proxy/3proxy.cfgLưu ý phía Client: Khi dùng proxy, hãy đảm bảo múi giờ máy tính đồng bộ chuẩn xác. Nếu bạn dùng phần mềm bảo mật như NordVPN, hãy tắt tính năng Threat Protection, vì nó sẽ ghi đè hệ thống và ép trình duyệt rò rỉ IP VPN thay vì IP Proxy của bạn.

Kỹ thuật nâng cao: Cấu hình xoay vòng IP (IP Rotation) tự động

Sức mạnh thực sự của mô hình này là ánh xạ hàng nghìn port với hàng nghìn IP khác nhau. Dưới đây là logic bash script vòng lặp tịnh tiến để tạo file config tự động:

- Vòng lặp tính Cổng (Port):

PORT = START_PORT + i - Tính IPv6 đầu ra: Đổi biến đếm

isang số thập lục phân (Hex) rồi nối vào đuôi subnet. Ví dụi=10-> Hexa-> IP...::a. - Ghi ánh xạ:

socks -6 -p[PORT] -i[::] -e[IPv6_OUT]

Ví dụ script rotate_proxy.sh:

#!/bin/bash

PREFIX="2001:db8:1234:5678"

START_PORT=10000

CFG_FILE="/etc/3proxy/3proxy.cfg"

echo "daemon" > $CFG_FILE

echo "nserver 2001:4860:4860::8888" >> $CFG_FILE

echo "nscache 65536" >> $CFG_FILE

echo "maxconn 2048" >> $CFG_FILE

echo "auth strong" >> $CFG_FILE

echo "users devadmin:CL:mat_khau_sieu_kho" >> $CFG_FILE

echo "allow *" >> $CFG_FILE

for i in {1..1000}; do

PORT=$((START_PORT + i))

HEX_IP=$(printf '%x\n' $i)

echo "socks -6 -n -p${PORT} -i[::] -e${PREFIX}::${HEX_IP}" >> $CFG_FILE

done

killall 3proxy

3proxy $CFG_FILE

echo "Đã tạo 1000 proxy IPv6 thành công!"Bạn có thể kết hợp script này với Cronjob (ví dụ */10 * * * *). Bằng cách thêm hàm random mã Hex vào đoạn sinh IP, cứ mỗi 10 phút, server sẽ tự động làm mới 1000 địa chỉ IP đầu ra hoàn toàn khác biệt từ bể 18 tỷ tỷ IP.

Câu hỏi thường gặp (FAQ)

1. Đã cấu hình proxy thành công nhưng check IP vẫn rò rỉ IPv4 gốc?

Do lỗi rò rỉ DNS (DNS Leak) từ phía server hoặc do phần mềm VPN ở client. Đảm bảo đã chèn nserver 2001:4860:4860::8888 và cờ -6 trong file cấu hình 3proxy. Nếu dùng NordVPN, hãy tắt tính năng Threat Protection.

2. Có nên dùng CentOS 7 để tạo proxy IPv6 nữa không?

Không. CentOS 7 đã EOL (End of Life) từ tháng 6/2024. Kho package lỗi và không còn bảo mật. Bắt buộc chuyển sang Ubuntu 22.04/24.04 LTS.

3. 1 VPS tạo được tối đa bao nhiêu IP Proxy?

Dải /64 chứa tới 18,4 tỷ tỷ IP. Số lượng IP bạn tạo ra chỉ bị giới hạn bởi RAM và CPU của VPS. Thông thường VPS 1GB RAM có thể gánh mượt mà khoảng 1.000 đến 3.000 proxy chạy đồng thời.

Kết luận

Bằng cách loại bỏ kiến trúc NAT6 cồng kềnh, tận dụng sức mạnh định tuyến trực tiếp của ndppd và cơ chế AnyIP trên Ubuntu, hệ thống Proxy IPv6 trên VPS Linux mang lại cho developer quyền lực vô song về khả năng scale kết nối. Nó dứt điểm bài toán chi phí đắt đỏ của IPv4, tối ưu hóa độ trễ, và khắc phục trọn vẹn sự cố rò rỉ DNS.

Tuy nhiên, với tư cách là những kỹ sư hệ thống, việc triển khai hệ thống định tuyến này yêu cầu sự tuân thủ nghiêm ngặt các tiêu chuẩn an toàn thông tin. Bạn chỉ được phép áp dụng mô hình Proxy IPv6 vào các tác vụ quản lý hạ tầng mạng, kiểm thử bảo mật nội bộ, trích xuất thông tin hợp lệ hoặc tối ưu hóa hiệu suất phân phối tải cục bộ. Mọi hành vi lạm dụng kỹ thuật định tuyến ngoài phạm vi hệ thống cho phép đều vi phạm tiêu chuẩn bảo mật hạ tầng mạng cốt lõi.