Tailscale vs WireGuard: Giải pháp VPN quản trị VPS từ xa tối ưu nhất (2026)

Mỗi khi bạn spin up khởi tạo một node VPS mới trên AWS, DigitalOcean, Hetzner hay Vultr, bạn nghĩ mình có bao nhiêu thời gian trước khi các vị khách không mời trên Internet tìm thấy server đó? Theo các thống kê thực chiến từ giới bảo mật, câu trả lời phũ phàng là: Chỉ chưa tới 15 giây.

Nếu bạn vẫn giữ thói quen mở port 22 (SSH) lộ thiên ra ngoài public internet để tiện remote vào debug code, bạn đang tham gia một trò chơi rủi ro mà kẻ tấn công có vô hạn thời gian và tài nguyên. Các biện pháp đối phó truyền thống như đổi port SSH sang số khác (ví dụ: 2222), cài đặt Fail2Ban để block IP rác, hay cấu hình AllowUsers thực chất chỉ là cách làm giảm nhiễu tạm thời. Chúng hoàn toàn không giải quyết được gốc rễ của bề mặt tấn công (attack surface).

Để triệt tiêu hoàn toàn rủi ro bị khai thác lỗ hổng qua giao thức SSH, giới SysAdmin và Developer hiện đại đang áp dụng triển khai mô hình Zero Trust trên VPS bằng cách giấu kín toàn bộ hạ tầng đằng sau một mạng riêng ảo. Vậy giữa hai cái tên đang thống trị hạ tầng mạng hiện nay là Tailscale và WireGuard thuần, đâu mới là giải pháp VPN quản trị VPS phù hợp nhất cho cá nhân và đội ngũ IT của bạn? Hạ tầng của bạn cần sức mạnh thô sơ hay sự tiện lợi tự động? Hãy cùng mổ xẻ chi tiết.

Nỗi đau quen thuộc: Port 22 lộ thiên và 15 giây định mệnh với Botnet

Trước khi đi sâu vào giải pháp, chúng ta cần nhìn thẳng vào nỗi đau hệ thống mà bất kỳ ai quản trị server cũng từng trải qua.

Khủng hoảng rình rập: Hàng ngàn request brute-force mỗi ngày & sâu P2PInfect

Hãy thử mở file log bằng lệnh dưới đây trên server public của bạn ngay lúc này:

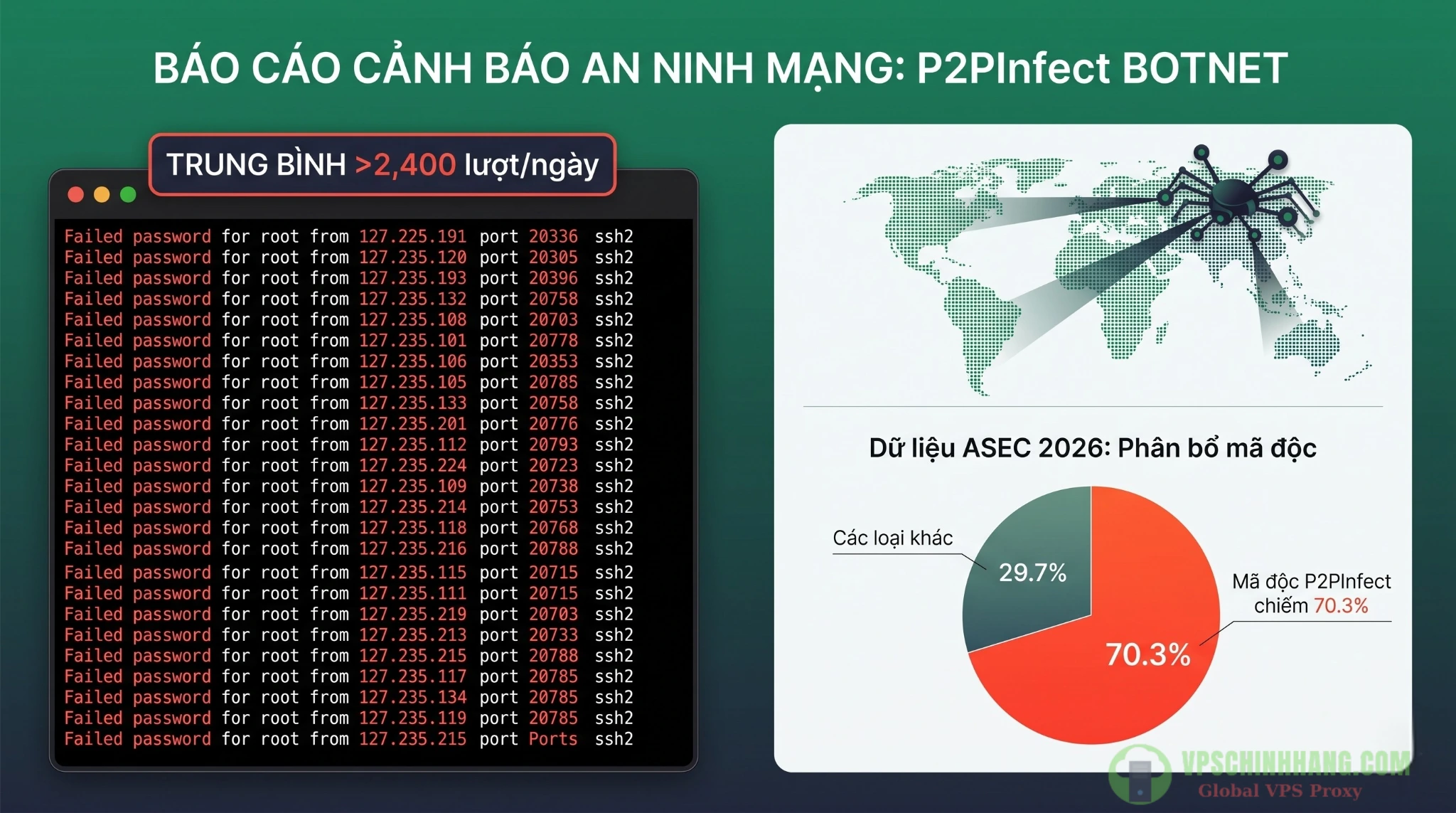

tail -f /var/log/auth.logChắc chắn bạn sẽ thấy những dòng log cuộn liên tục với thông báo Failed password for root from.... Một VPS trung bình hiện nay nhận khoảng hơn 2,400 lượt login attempt mỗi ngày từ các mạng lưới botnet tự động rà soát dải IPv4 toàn cầu.

Bề mặt tấn công lộ thiên khi mở port 22 trực tiếp ra Internet là lý do số 1 khiến giới Developer hiện đại bắt buộc phải thiết lập mạng VPN quản trị VPS bảo mật.

Sự tinh vi của các cuộc tấn công không chỉ dừng lại ở việc đoán mật khẩu (brute-force) yếu kém. Theo Báo cáo Thống kê Mã độc nhắm vào máy chủ Linux SSH Quý 1/2026 của AhnLab (ASEC), bên cạnh sự hoành hành của loại sâu mạng lây lan ngang hàng P2PInfect (chiếm tới 70.3% tổng số nguồn tấn công), các máy chủ này còn liên tục là mục tiêu rình rập của các mạng lưới botnet khét tiếng khác như Prometei, XMRig, Mirai hay CoinMiner.

Dữ liệu thực tế từ hệ thống Honeypot của ASEC chỉ ra rõ chiến thuật của kẻ tấn công: Sau khi kiểm tra hệ thống và đăng nhập thành công vào cổng SSH, chúng lập tức thực thi lệnh để thu thập thông tin mạng, bộ nhớ, dung lượng ổ đĩa. Mục đích cuối cùng thường là cài cắm các công cụ proxy/tunneling nhằm chiếm đoạt server, biến VPS của bạn thành điểm trung chuyển lưu lượng độc hại, một mục đích hoàn toàn sai lệch so với việc thiết lập Proxy IPv6 minh bạch để phục vụ các luồng dữ liệu hợp pháp.

Đừng để server của mình trở thành con rối trong mạng lưới của hacker. Cách duy nhất để đưa rủi ro này về 0% là thiết lập một mạng VPN quản trị VPS, đưa cổng SSH vào một private network. Không có port public mở ra internet, botnet sẽ không có gì để rà soát.

WireGuard (Raw): Sức mạnh thô sơ, toàn quyền kiểm soát

Khi nhắc đến VPN hiện đại, WireGuard là cái tên nền tảng. Khác với các giải pháp cồng kềnh như OpenVPN hay IPsec, WireGuard được thiết kế với triết lý tối giản và hiệu năng cao nhất.

Tốc độ tuyệt đối từ Kernel-space và mức tiêu thụ tài nguyên siêu nhẹ

Điểm cốt lõi lớn nhất của WireGuard thuần nằm ở kiến trúc lõi của nó. Hoạt động dưới dạng một module được tích hợp trực tiếp vào trong nhân của hệ điều hành Linux (Kernel-space), nó loại bỏ hoàn toàn các lớp phần mềm trung gian rườm rà.

Hiệu năng thực tế của WireGuard là một con số đáng mơ ước:

- Tiêu thụ tài nguyên: Cực kỳ nhẹ. Khi duy trì băng thông ở mức 1 Gbps liên tục, WireGuard chỉ tốn khoảng 15% CPU. Mức ngốn RAM (Memory footprint) gần như không đáng kể, chỉ từ 2 – 4 MB cho mỗi đường hầm (tunnel).

- Throughput (Băng thông): Mang lại tốc độ mạng thô nhanh nhất với mức băng thông 2.5 – 3.2 Gbps trên các máy chủ phần cứng hiện đại.

- Độ trễ: Latency overhead cực thấp, chỉ khoảng 0.1 – 0.3 mili-giây.

Khi triển khai WireGuard, bạn thường sẽ thiết lập theo mô hình Hub-and-Spoke (Hình sao). VPS của bạn sẽ đóng vai trò là Hub, và các thiết bị cá nhân (laptop, điện thoại) là các Spoke kết nối vào.

Rào cản chí mạng: Quản lý Key thủ công và buộc phải mở port UDP

Tuy nhiên, sức mạnh thô sơ luôn đi kèm với rào cản vận hành. WireGuard thuần đòi hỏi bạn phải có tư duy của một kỹ sư hệ thống:

- Ma trận quản lý Key: Bạn phải tự sinh cặp khóa (Public/Private Key) cho từng thiết bị. Nếu team bạn có nhiều Developer và cần truy cập vào nhiều VPS khác nhau, việc copy-paste public key vào file cấu hình

wg0.confcủa từng server sẽ cực kỳ mất thời gian. - Bắt buộc mở port UDP: Để client có thể nhìn thấy server WireGuard, bạn vẫn phải cấu hình UFW/Firewall để mở một port public (mặc định là UDP 51820). Dù an toàn, nó vẫn là một điểm mù expose ra internet.

- Xử lý IP động & NAT: Nếu IP public của bạn thay đổi do nhảy mạng Wifi, bạn sẽ phải đối mặt với tình trạng handshake failed nếu cấu hình định tuyến tĩnh không khéo léo.

Tailscale: Trải nghiệm Mesh VPN Zero-config giải cứu Developer

Chính vì những rào cản vận hành quá lớn của WireGuard thuần đối với các team phát triển phần mềm, Tailscale đã ra đời. Về bản chất, Tailscale sử dụng lõi WireGuard (thông qua wireguard-go chạy trong Userspace) làm Data plane, nhưng xây dựng thêm một lớp máy chủ điều phối thông minh (Control plane) bên trên.

Ma thuật NAT Traversal & fallback DERP Relay

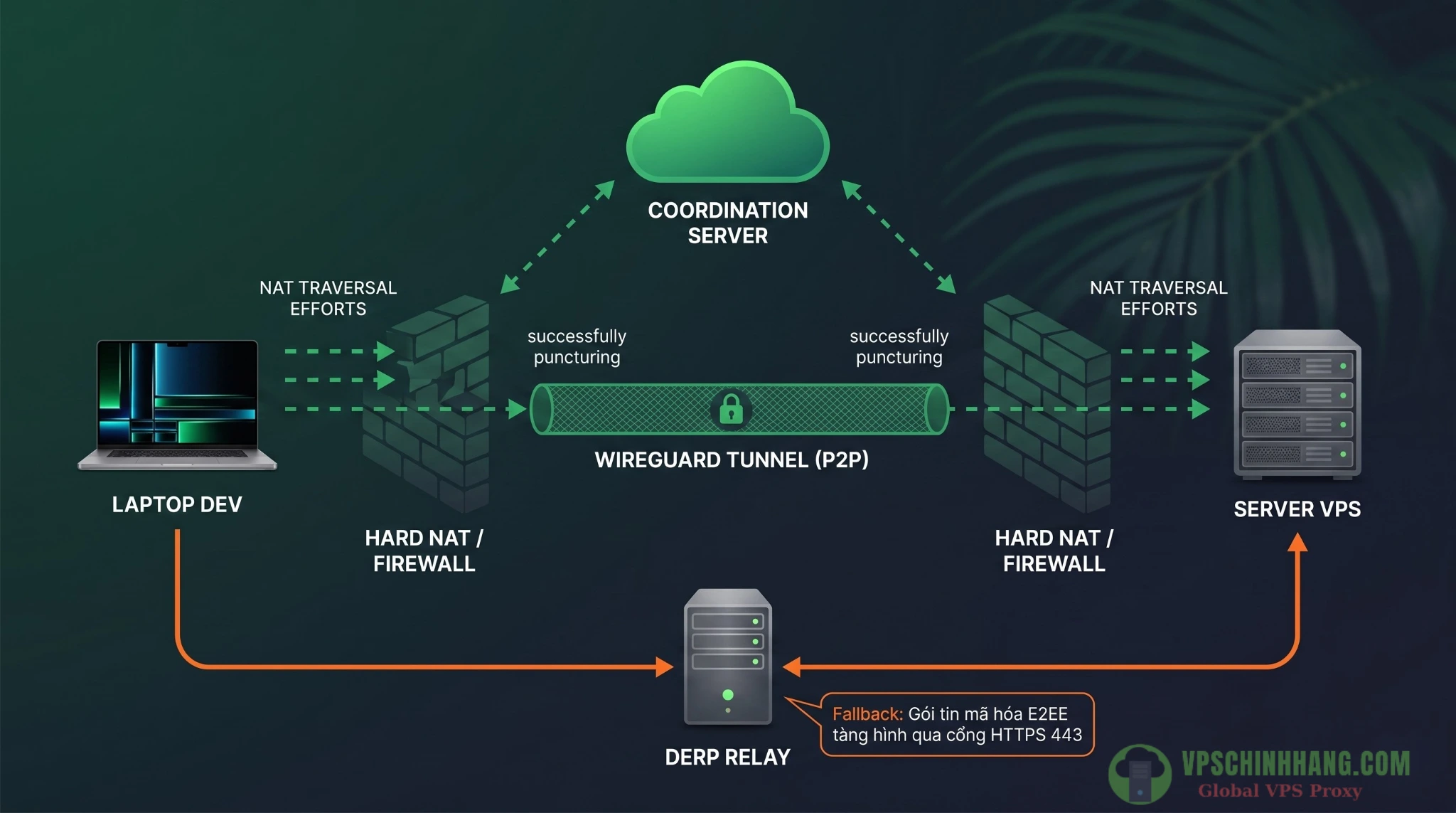

Nếu bạn đang làm việc ở một không gian mạng bị khóa chặt (sau NAT của công ty hoặc khách sạn), WireGuard thuần sẽ không thể xử lý. Tailscale giải quyết bài toán đục lỗ NAT (NAT Traversal) thông qua một chuỗi các thao tác tinh vi:

- Khám phá STUN & Kênh phụ: Thiết bị dùng STUN để biết IP/Port public của mình, sau đó chia sẻ cho đối tác thông qua máy chủ điều phối (Coordination Server).

- Truyền đồng thời (Simultaneous Transmission): Hai thiết bị bắn gói tin UDP cho nhau gần như cùng một lúc để vượt qua tường lửa mở cửa chờ luồng phản hồi.

- Thuật toán ICE & Vượt Hard NAT: Bắn gói tin thăm dò mọi con đường khả thi (LAN, WAN) cùng lúc để chọn đường nhanh nhất. Thậm chí dùng đến UPnP, NAT-PMP, Hairpinning của CGNAT, hay dò cổng (birthday attacks).

Trường hợp xấu nhất: Fallback sang máy chủ DERP

Khi mạng chặn hoàn toàn UDP, Tailscale sẽ tự động kích hoạt mạng lưới máy chủ trung chuyển DERP (Designated Encrypted Relay for Packets).

- Giao tiếp bảo mật qua giao thức HTTPS tiêu chuẩn để vượt tường lửa.

- Kết nối không độ trễ chờ: Mọi kết nối ban đầu đều chạy qua DERP để đảm bảo liền mạch, trong khi thuật toán ICE ngầm tìm đường P2P. Nếu tìm thấy, nó chuyển luồng trong suốt mà không ngắt mạng.

- Bảo mật E2EE: Máy chủ DERP chỉ chuyển tiếp dữ liệu nguyên bản các gói tin. Private keys không bao giờ rời khỏi thiết bị, DERP hoàn toàn không thể giải mã nội dung.

Cơ chế STUN/ICE và máy chủ DERP giúp Tailscale dễ dàng xuyên thủng các lớp tường lửa khắc nghiệt nhất, duy trì kết nối VPN quản trị VPS liền mạch không độ trễ.

Tailscale SSH, Grants & Check Mode: Tạm biệt SSH Key truyền thống

Đây là tính năng biến Tailscale thành giải pháp VPN quản trị VPS mang tính cách mạng:

- Tailscale SSH & Vai trò của Node Keys: Bỏ qua những khái niệm truyền thống về SSH là gì cũng như cách quản lý tệp

~/.ssh/authorized_keysrườm rà, giờ đây khi khởi chạy tiến trình daemon, nó sẽ tự động chiếm quyền cổng 22. Kết nối được xác thực và mã hóa hoàn toàn bằng các khóa nút mạng (Node keys). Máy chủ điều phối tự động phân phối public node keys này, chúng định danh thiết bị, mã hóa E2EE và tự động hết hạn, loại bỏ rủi ro lộ lọt khóa tĩnh. - Grants (Policy-as-code thế hệ mới):Thay vì dùng ACLs truyền thống chỉ kiểm soát ở lớp mạng (IP/Port), Tailscale khuyên dùng cú pháp Grants cho mọi cấu hình mới. Grants kết hợp kiểm soát cả lớp mạng lẫn lớp ứng dụng. Bạn không chỉ giới hạn quyền truy cập vào Port 22 của Server Prod, mà còn định nghĩa cụ thể quyền hạn của người dùng ở mức độ cao hơn.

- Check Mode & Xác thực SSO:Đối với server nhạy cảm, bạn kích hoạt

action: check. Người dùng sẽ không được SSH ngay mà bị chặn lại, yêu cầu click vào một link mở trình duyệt để tái xác thực bằng SSO (Google, GitHub…) và bắt buộc vượt qua MFA. Quản trị viên có thể cấu hìnhcheckPeriod(ví dụ: 12 giờ, 15 phút, hoặcalways) để liên tục đánh giá rủi ro đăng nhập, tạo ra một rào cản bảo mật Just-in-Time hoàn hảo.

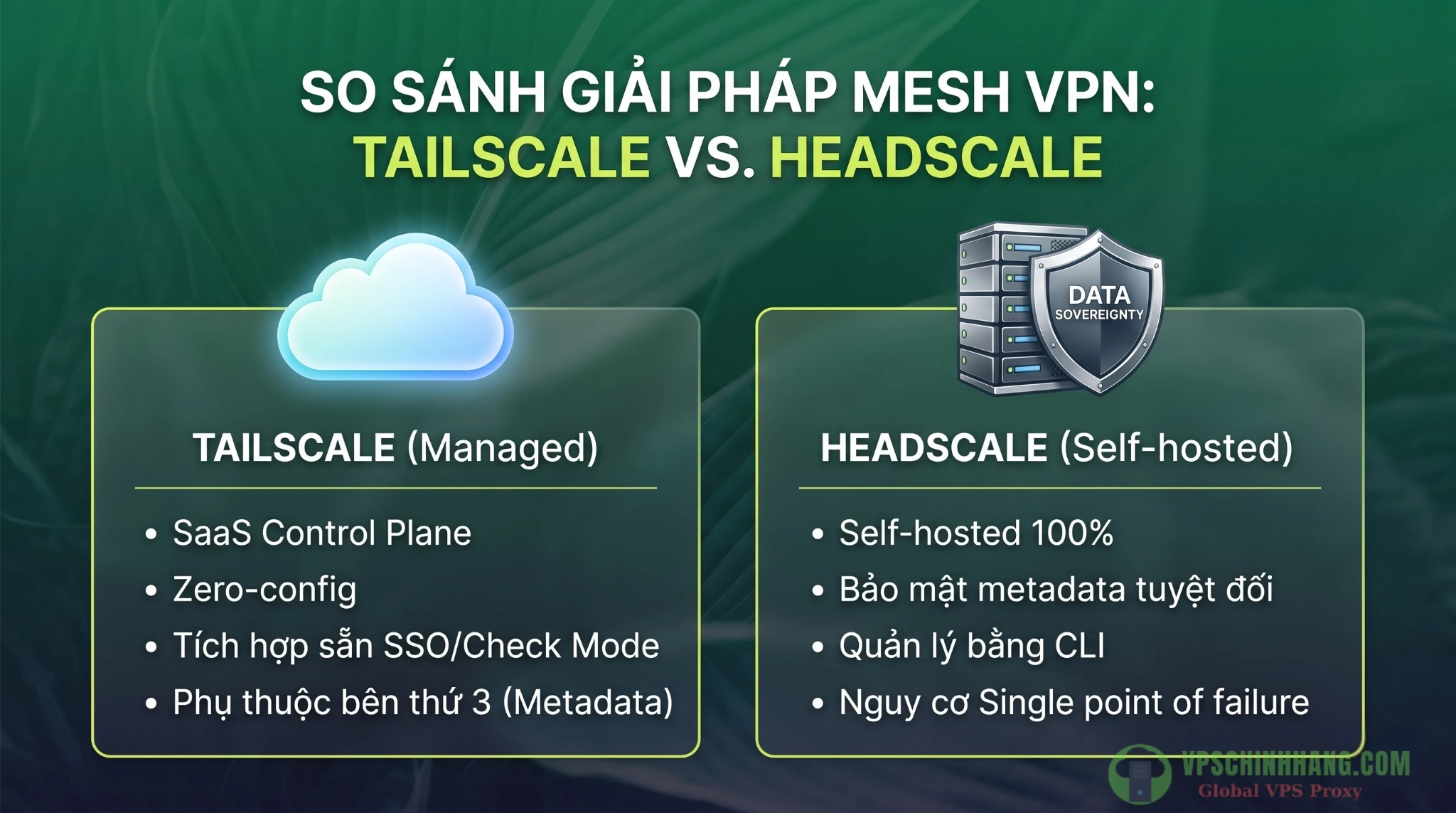

Headscale: Giải pháp lai (Hybrid) làm chủ hoàn toàn dữ liệu

Nhiều doanh nghiệp e ngại việc sử dụng SaaS Control Plane của Tailscale sẽ làm rò rỉ metadata (IP, thời gian online, thiết bị). Để đạt được Chủ quyền dữ liệu (Data Sovereignty), Headscale ra đời.

Đây là phiên bản máy chủ điều phối mã nguồn mở (Self-hosted Control Plane) tự lưu trữ, tương thích 100% với Tailscale client. Nếu bạn lo ngại rủi ro rò rỉ metadata, việc cài đặt Headscale trên VPS để tự tạo mạng VPN Mesh riêng tư sẽ giúp doanh nghiệp sở hữu trọn vẹn quyền kiểm soát log và cấu hình mà không phụ thuộc vào bên thứ ba.

Tuy nhiên, tự host Headscale đồng nghĩa với việc đối mặt với các nhược điểm vận hành:

- Thiếu độ sẵn sàng cao (High-Availability): Nếu bạn đặt Headscale trên một VPS duy nhất, nó trở thành điểm nghẽn. Máy chủ mất kết nối đồng nghĩa với toàn bộ hệ thống mạng lưới bị gián đoạn.

- Chỉ quản lý bằng CLI & Trải nghiệm khó khăn: Không có giao diện GUI (trừ khi cài thêm tool từ cộng đồng). End-user trên iOS/MacOS phải thao tác với menu gỡ lỗi ẩn để trỏ Login Server URL.

- Thiếu tính năng: Chỉ hỗ trợ một Single Tailnet. Không có Tailscale Funnel/Serve, không có ACLs động, không có nhật ký lưu lượng mạng (network flow logs).

Lựa chọn sự tiện lợi của SaaS Tailscale (trái) hay tự host Headscale (phải) để làm chủ hoàn toàn dữ liệu trong hạ tầng VPN quản trị VPS của bạn?

Lên bàn cân: Chọn giải pháp VPN quản trị VPS nào cho hệ thống của bạn?

| Tiêu chí | WireGuard (cốt lõi) | Tailscale (dịch vụ) |

| Bản chất kiến trúc | Kernel-space. Trực tiếp vào nhân HĐH. | Userspace (wireguard-go) kết hợp SaaS Control Plane. |

| Băng thông (Throughput) | Tối đa (2.5 – 3.2 Gbps). Độ trễ cực thấp (0.1 – 0.3ms). | Rất cao (2.3 – 3.0 Gbps, đạt 95-98% WG nguyên bản nếu kết nối P2P). Tốc độ sụt giảm nếu qua DERP Relay. |

| Tiêu thụ tài nguyên | Siêu nhẹ: ~15% CPU (ở 1Gbps), RAM 2-4 MB. | Nhỉnh hơn: ~18% CPU (ở 1Gbps), RAM 15-25 MB do chạy daemon. |

| Port public cần mở | Có (Bắt buộc mở UDP 51820). | Không (Chỉ cần kết nối outbound). Ẩn hoàn toàn. |

| Chi phí & giới hạn (Pricing v4 – 2026) | 100% Miễn phí (Mã nguồn mở GPLv2). | Gói Personal miễn phí mở rộng: Hỗ trợ tới 3 Users và 100 Devices (đầy đủ Tailscale SSH & Grants). |

- Hãy chọn WireGuard thuần (hoặc Headscale) nếu: Bạn là một SysAdmin cứng tay, quản lý 1-3 VPS cố định, yêu cầu sự kiểm soát triệt để từ bit dữ liệu, muốn tối ưu từng Megabyte RAM cho ứng dụng chính và hoàn toàn không muốn phụ thuộc vào Control Plane của bên thứ ba.

- Hãy chọn Tailscale nếu: Bạn quản lý một đội ngũ Developer làm việc từ xa, yêu cầu sự tiện lợi Zero-config. Bạn cần các tính năng phân quyền lớp ứng dụng (Grants), vượt tường lửa CGNAT (nhờ DERP), và loại bỏ hoàn toàn hệ thống SSH Key tĩnh truyền thống bằng Check Mode/SSO.

Best Practice: Đóng hoàn toàn cửa trước & 3 kinh nghiệm xương máu tránh tự nhốt mình

Dù chọn công cụ nào, mục tiêu cốt lõi vẫn là: Ẩn giấu port 22 trước Internet. Song song với việc giám sát VPS với OpenTelemetry và Grafana để phát hiện lưu lượng khả nghi, thiết lập Firewall là bước phòng thủ sống còn. Dưới đây là hướng dẫn thực chiến cấu hình Firewall (UFW) trên Ubuntu/Debian, kèm theo các cạm bẫy cần tránh.

Bước 1-4: Các lệnh cấu hình UFW chuẩn chỉ

Lưu ý: Chỉ thực hiện khi bạn chắc chắn đã SSH được vào VPS thông qua IP ảo của VPN.

- Thiết lập luật cơ bản:

Chặn toàn bộ truy cập từ bên ngoài vào (incoming):sudo ufw default deny incomingCho phép toàn bộ luồng dữ liệu ra ngoài (outgoing):

sudo ufw default allow outgoing - Mở port cho dịch vụ Public (Ví dụ: Web):

Mở port cho HTTP:sudo ufw allow 80/tcpMở port cho HTTPS:

sudo ufw allow 443/tcp - Chỉ định interface được phép SSH (Quan trọng):

Với Tailscale:sudo ufw allow in on tailscale0 to any port 22Với WireGuard (Cần mở UDP 51820 trước):

sudo ufw allow in on wg0 to any port 22 - Bật UFW:

Kích hoạt tường lửa:sudo ufw enable

Cảnh báo 1: Chuẩn bị Console Backup tránh sự cố tự khóa mình ở ngoài

Đừng bao giờ bật Firewall khi chỉ có 1 phiên terminal đang mở. Hãy mở 2 cửa sổ terminal (1 qua IP public, 1 qua IP VPN) để test. Quan trọng nhất, hãy đăng nhập sẵn vào Web Console / VNC từ trang quản trị của nhà cung cấp VPS (AWS, Hetzner, Vultr…). Nếu lỡ gõ sai lệnh và bị drop kết nối, Web Console chính là phao cứu sinh để bạn vào gõ lệnh vô hiệu hóa tường lửa.

Cảnh báo 2: Tắt Key Expiry cho VPS (sát thủ thầm lặng)

Tailscale mặc định buộc các Node keys phải hết hạn sau một khoảng thời gian để ép người dùng tái xác thực. Điều này tốt cho thiết bị cá nhân, nhưng là thảm họa cho các VPS chạy tự động (unattended servers). Khi khóa hết hạn, VPS sẽ tự ngắt khỏi Tailnet. Vì port 22 public đã bị đóng, bạn sẽ vĩnh viễn mất quyền truy cập từ xa.

Giải pháp: Vào Tailscale Admin Console, tìm thiết bị VPS và chọn Disable Key Expiry. Nếu cần bảo mật, hãy dùng Check mode cho các phiên đăng nhập thay vì để key tự hết hạn.

Cảnh báo 3: Cạm bẫy khi xóa Rule Firewall cũ bằng số thứ tự

Sau khi allow interface VPN, bạn cần xóa rule mở port 22 cũ (public). Nếu dùng lệnh hiển thị danh sách quy tắc được đánh số và thấy rule 2, 3 cần xóa, đừng thao tác xóa tuần tự tiến lên.

Khi rule 2 bị xóa, rule 3 sẽ tự động bị đẩy lên thành rule 2. Nếu bạn tiếp tục thực thi lệnh xóa vị trí 3, bạn sẽ xóa nhầm quy tắc của dịch vụ bên dưới (như port 443).

Kinh nghiệm: Luôn xóa từ số lớn xuống số nhỏ, hoặc chạy lại lệnh kiểm tra sau mỗi lần xóa.

Câu hỏi thường gặp (FAQ)

1. Bật VPN (Tailscale/WireGuard) có làm chậm public traffic hay lag lúc gõ lệnh (SSH) không?

Hoàn toàn không. Luồng traffic public (truy cập web/app của user) vẫn đi đường ngoài bình thường. Luồng VPN quản trị có độ trễ cực thấp: WireGuard thuần chỉ khoảng ~0.1ms, Tailscale (P2P) khoảng ~1-3ms. Thao tác gõ lệnh trên terminal vẫn mượt như mạng LAN.

2. Giữa Tailscale (SaaS) và WireGuard (Thuần), bên nào an toàn hơn?

Mỗi bên an toàn theo một cách:

- WireGuard thắng ở Chủ quyền dữ liệu: Bạn tự host 100%, không ai (kể cả bên thứ 3) xem được metadata hay log kết nối của bạn.

- Tailscale thắng ở Kiểm soát truy cập: Tích hợp sẵn SSO, bắt buộc MFA và tự động xoay khóa (Key Expiry). Nó ngăn chặn triệt để rủi ro lộ file private key tĩnh, điểm yếu lớn của WireGuard.

3. VPS của tôi đang chạy nhiều container Docker. Dùng VPN có rủi ro bypass tường lửa (UFW) không?

CÓ, đây là cạm bẫy kinh điển! Docker tự ý can thiệp iptables, vô tình mở toang port ra Internet bất chấp UFW đã block.

Cách fix: Khi cấu hình port mapping cho container, tuyệt đối KHÔNG dùng 0.0.0.0. Hãy bind thẳng vào localhost (ví dụ: -p 127.0.0.1:8080:80). Lúc này, chỉ ai đang ở trong mạng VPN mới gọi được dịch vụ đó.

4. Team Dev của tôi dùng đủ hệ điều hành (Win, Mac, Ubuntu), nên scale bằng giải pháp nào?

Bắt buộc chọn Tailscale. Nó có app native cho mọi nền tảng, dev chỉ cần tải app và login bằng Google/GitHub công ty là vào mạng. Nếu dùng WireGuard, bộ phận quản trị hệ thống sẽ tốn rất nhiều công sức vì phải tự gen key thủ công và gửi file cấu hình .conf cho từng nhân sự mỗi khi on-board.

Kết luận

Việc chọn đúng giải pháp VPN quản trị VPS ngay từ đầu sẽ giúp bạn bảo vệ hạ tầng, không sợ các cuộc tấn công rà soát trên Internet hay những rủi ro khai thác zero-day. Đừng để hệ thống của mình nằm trong mỏ vàng của các chiến dịch P2PInfect. Hãy dành ra 15 phút hôm nay, thiết lập đường hầm VPN, cấu hình tường lửa chặn kết nối trái phép qua port 22, và khóa chặt cửa trước hạ tầng của bạn.