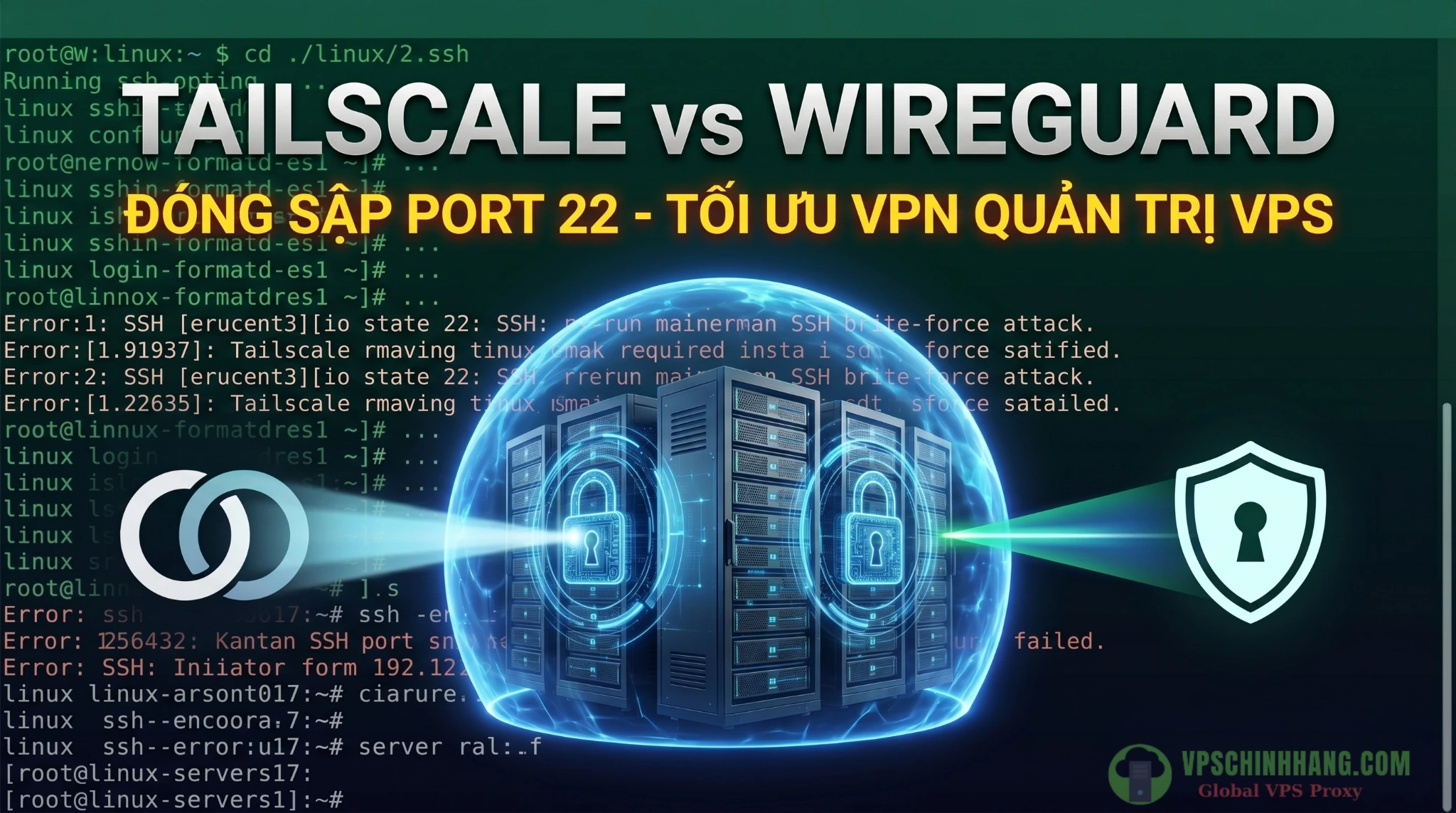

Cách tự build Proxy Socks5 private trên VPS: Giải pháp bảo mật dữ liệu cho Developer

Đã bao giờ bạn phải đập bàn vì kịch bản thu thập dữ liệu thị trường với VPS và Proxy nội bộ hay script test API của mình vừa chạy được 15 phút đã bị rate-limit, hoặc nghiêm trọng hơn là IP bị đưa thẳng vào blacklist của target server? Nếu bạn đang dùng các Public Proxy (proxy trôi nổi) để giải quyết bài toán định tuyến (routing) hay tối ưu hóa luồng mạng nội bộ, rủi ro không chỉ dừng lại ở việc rớt mạng. Dữ liệu xác thực, API key, và toàn bộ luồng traffic của bạn hoàn toàn có thể bị đánh hơi (sniff) bất cứ lúc nào qua các node trung gian đầy cạm bẫy.

Đó là lý do tại sao các Developer và sysadmin luôn chọn cách tự build Proxy Socks5 trên hạ tầng VPS cá nhân để nắm giữ 100% quyền kiểm soát. Tuy nhiên, giao thức SOCKS5 có thực sự thần thánh và tự động mã hóa mọi thứ như lời đồn? Làm thế nào để thiết lập một kênh truyền tải chuẩn Technical Reference mà không mắc phải các sai lầm cấu hình chí mạng? Hãy cùng đi sâu vào giải phẫu kỹ thuật và thực hành ngay trong bài viết dưới đây nhé.

Nỗi ám ảnh của Developer: Khi Public Proxy trở thành cửa hậu rò rỉ dữ liệu

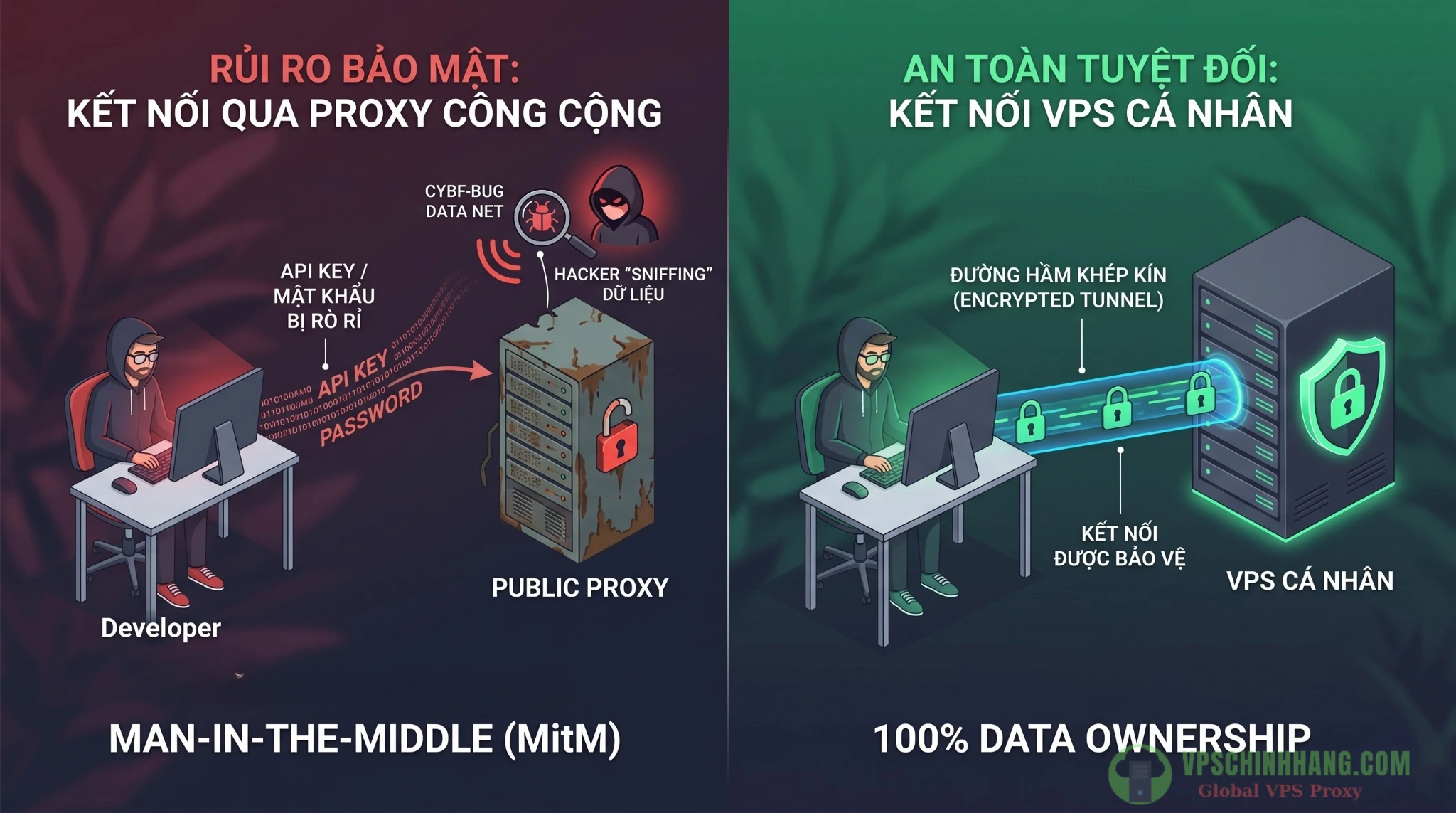

Trong thế giới networking, không có bữa trưa nào là miễn phí. Khi sử dụng một Public Proxy, bạn đang giao phó toàn bộ luồng dữ liệu của mình cho một bên thứ ba không rõ nguồn gốc. Thực tế, phần lớn các proxy free hoạt động như những honeypot được giăng ra để thu thập dữ liệu người dùng.

Đối với Developer, việc sử dụng hạ tầng không an toàn này mang lại những nỗi đau sát sườn:

- Chặn IP & Rate-limit liên tục: Public Proxy bị hàng ngàn người sử dụng cùng lúc, IP đã bị đánh dấu không an toàn (flagged) trên hầu hết các tường lửa như Cloudflare hay AWS WAF. Request của bạn gửi đi chưa kịp đến đích đã nhận về mã lỗi

403 Forbidden. - Rủi ro rò rỉ thông tin (Data Leakage): Khi bạn kết nối vào Database nội bộ (MySQL, PostgreSQL) thông qua proxy trôi nổi, các payload chứa header, auth token hoàn toàn có thể bị log lại.

- Bị tiêm mã độc (Injection): Nhiều proxy tự động thay đổi gói tin HTTP, chèn thêm script quảng cáo vào luồng phản hồi, làm hỏng hoàn toàn logic của ứng dụng.

Sơ đồ minh họa rủi ro Man-in-the-Middle (MitM) Attack khi luồng dữ liệu đi qua Public Proxy bị nghe lén so với kênh truyền an toàn tự host.

Proxy Socks5 là gì? Sự thật mất lòng về khả năng mã hóa trước hệ thống DPI

Trước khi bắt tay vào gõ lệnh, chúng ta cần làm rõ bản chất của SOCKS5 để tránh những lầm tưởng tai hại.

SOCKS5 (Socket Secure version 5) hoạt động ở Tầng 5 (Session Layer) trong mô hình OSI. Nó đóng vai trò như một đường ống trung gian, nhận các gói tin TCP/UDP từ máy client và ném thẳng tới máy chủ đích. SOCKS5 vô cùng linh hoạt: dùng được cho trình duyệt, SSH, truy vấn Database hay các background jobs.

Tuy nhiên, dựa trên tài liệu đặc tả giao thức chuẩn (RFC 1928), có một sự thật mất lòng: Giao thức SOCKS5 thuần túy KHÔNG tự động mã hóa nội dung dữ liệu (payload) theo mặc định. Ngay cả khi bạn bật tính năng xác thực bằng tên người dùng và mật khẩu, thông tin xác thực này và toàn bộ dữ liệu đi kèm đều được truyền đi dưới dạng văn bản thuần túy (clear-text). Việc truyền dữ liệu qua SOCKS5 thuần túy cực kỳ dễ bị phát hiện trước các hệ thống Deep Packet Inspection (DPI) của các nhà mạng hoặc tổ chức kiểm duyệt vì:

- DPI kiểm tra toàn bộ gói tin: Hệ thống này phân tích chi tiết dữ liệu từ Tầng 2 đến Tầng 7, đọc sạch các tiêu đề (headers) và nội dung payload. Truy cập một trang HTTP qua SOCKS5 đồng nghĩa với việc bạn đang phơi bày dữ liệu trước DPI.

- Lộ siêu dữ liệu (Metadata) với cả HTTPS: Kể cả khi bạn chạy luồng HTTPS mã hóa qua hầm SOCKS5, DPI vẫn có thể quan sát quá trình bắt tay TLS (TLS handshakes) và đọc được tên miền hiển thị bên trong gói tin TLS ClientHello.

Giải pháp: Để bảo mật dữ liệu và vượt qua DPI, giải pháp duy nhất là phải bọc SOCKS5 trong một lớp mã hóa từ bên ngoài. Phổ biến và thực chiến nhất là nhét luồng SOCKS5 vào bên trong một SSH Tunnel hoặc tích hợp với các giải pháp VPN quản trị VPS từ xa tối ưu nhất.

SOCKS5 thuần túy không mã hóa dữ liệu. Việc bọc giao thức này bên trong đường hầm SSH (Dynamic Port Forwarding) là bắt buộc để che giấu payload trước các hệ thống kiểm duyệt DPI.

3 lý do sống còn để tự build Proxy Socks5 thay vì đi thuê

- Sở hữu 100% dữ liệu (Absolute Data Ownership): Tự build trên VPS đồng nghĩa bạn nắm quyền

root. Không có third-party nào đứng giữa lưu lại file log hay phân tích header của bạn. Mọi thứ minh bạch và có thể audit. - Dedicated IP an toàn: Các nhà cung cấp Cloud VPS cấp cho bạn một địa chỉ IP tĩnh dùng riêng. Không share IP với ai, triệt tiêu rủi ro vạ lây do spam, request đi qua WAF mượt mà.

- Scale băng thông siêu tiết kiệm: Dịch vụ proxy thương mại tính phí theo GB data rất đắt đỏ. Với một con VPS cấu hình cơ bản (~$5/tháng), bạn có ngay 1TB băng thông Outbound với port 1Gbps, chi phí scale gần như bằng 0.

Hướng dẫn 2 phương án tự build Proxy Socks5 (kèm code thực chiến)

Lưu ý: Bài viết giả định bạn đã có VPS chạy Ubuntu 22.04 LTS hoặc 24.04 LTS và có quyền root hoặc sudo.

Phương án 1: Dùng SSH Tunneling (mã hóa 100%, khuyên dùng cho cá nhân)

Đây là giải pháp tối ưu của mọi sysadmin. Tận dụng giao thức mã hóa này (nếu chưa rõ, bạn có thể xem thêm SSH là gì) để tạo ra một máy chủ SOCKS5 ảo trên máy tính local (Dynamic Port Forwarding).

Tại sao phương pháp này an toàn tuyệt đối? OpenSSH cung cấp giao tiếp mã hóa toàn trình (end-to-end) bằng các thuật toán mạnh (như AES). Mọi dữ liệu (dù là HTTP clear-text) khi chui vào đường hầm này đều được mã hóa, chống lại các cuộc tấn công trung gian (MITM) và sự dòm ngó của DPI.

Cách thực hiện:

Mở Terminal trên máy tính (Linux/macOS/WSL) và chạy lệnh sau để cấu hình chuyển tiếp cổng động:

ssh -D 1080 -C -q -N -f root@IP_VPS_CUA_BANGiải phẫu các cờ (flags) theo chuẩn OpenSSH manual:

-D 1080: Chỉ định chuyển tiếp cổng động ở mức ứng dụng. Mở cổng 1080 tại localhost để làm proxy SOCKS.-C: Yêu cầu nén dữ liệu (bằng thuật toán tương tự gzip), giúp tiết kiệm băng thông khi truyền tải JSON/HTML.-q: Chế độ im lặng (Quiet mode), triệt tiêu các cảnh báo để terminal không bị rác.-N: Không thực thi bất kỳ lệnh từ xa nào, chỉ dùng để port forwarding.-f: Phân nhánh (fork) để chạy ngầm (background), giúp hầm SSH duy trì mà không cần treo cửa sổ terminal.

Phương án 2: Build Dedicated Server với Dante (chuẩn Production)

Nếu bạn cần cấp proxy riêng cho cả dev team hoạt động 24/7 độc lập, Dante Server (phát triển bởi Inferno Nettverk A/S) là lựa chọn chuẩn công nghiệp.

Bước 1: Cài đặt Dante Server

Cập nhật danh sách gói hệ thống:

sudo apt updateTiến hành cài đặt dịch vụ Dante Server:

sudo apt install dante-server -yBước 2: Cấu hình danted.conf chuẩn Technical Reference

File cấu hình mặc định rất rườm rà. Hãy xóa cấu hình cũ đi:

sudo rm /etc/danted.confTạo và mở file cấu hình mới:

sudo nano /etc/danted.confDán nội dung sau (lưu ý thay eth0 bằng tên card mạng thực tế của VPS, kiểm tra bằng lệnh ip a):

logoutput: /var/log/danted.log

# Khai báo interface đầu vào (internal) lắng nghe kết nối

internal: eth0 port = 1080

# Khai báo interface đầu ra (external) đẩy dữ liệu ra internet

external: eth0

# Thiết lập phương thức xác thực bằng tài khoản/mật khẩu

socksmethod: username

# Cho phép kết nối ban đầu vượt qua kiểm tra cơ bản

clientmethod: none

user.privileged: root

# Khai báo tham số hạ quyền cho người dùng không có đặc quyền

user.notprivileged: nobody

client pass {

from: 0.0.0.0/0 to: 0.0.0.0/0

log: connect disconnect error

}

socks pass {

from: 0.0.0.0/0 to: 0.0.0.0/0

command: bind connect udpassociate

log: connect disconnect error

socksmethod: username

}Bước 3: Khởi tạo user xác thực với chuẩn /usr/sbin/nologin

Để proxy không bị lạm dụng, ta phải tạo tài khoản. Tuyệt đối không cấp shell tương tác cho user này.

Thay vì dùng /bin/false (chỉ thoát lệnh mà không có phản hồi), ta sẽ dùng /usr/sbin/nologin. Tạo user không cấp quyền shell:

sudo useradd proxy_dev --shell /usr/sbin/nologinĐặt mật khẩu cho tài khoản vừa tạo:

sudo passwd proxy_devLý do kỹ thuật: /usr/sbin/nologin cung cấp trải nghiệm UX tốt hơn bằng cách in ra thông báo từ chối thân thiện, đồng thời trong lịch sử, nó đã chứng minh khả năng ngăn chặn khai thác các lỗ hổng OpenSSH (như lỗi X11 forwarding cũ) hiệu quả hơn hẳn /bin/false.

Bước 4: Khởi động dịch vụ

Khởi động lại dịch vụ danted để áp dụng cấu hình mới:

sudo systemctl restart dantedCấu hình tự động chạy dịch vụ cùng hệ thống:

sudo systemctl enable dantedKiểm tra trạng thái hoạt động:

sudo systemctl status dantedHardening hệ thống: Đừng để VPS của bạn thành Zombie

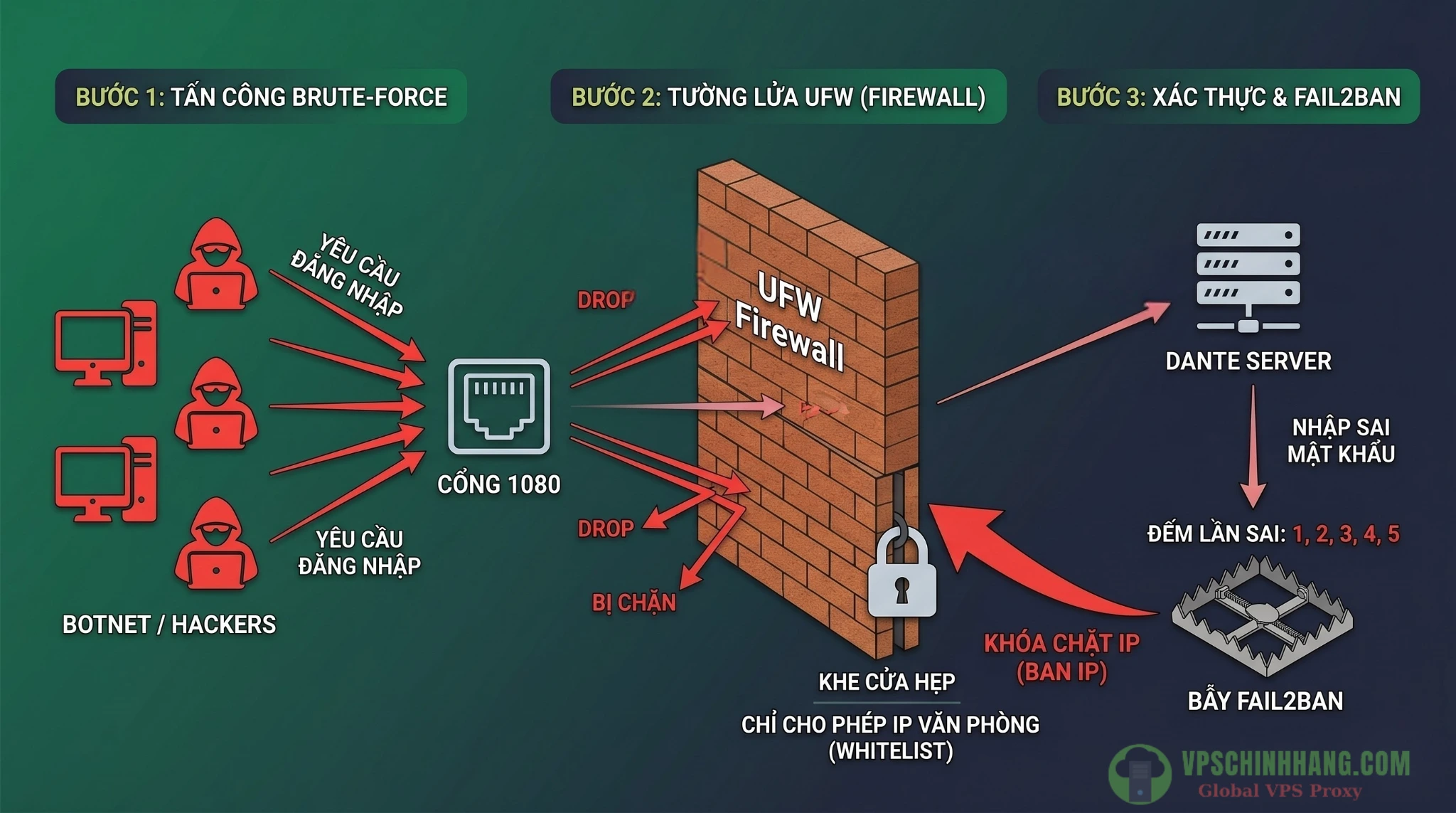

Tường lửa UFW: Triết lý từ chối mặc định

Theo nguyên lý của UFW (Uncomplicated Firewall): Từ chối theo mặc định, cho phép theo ngoại lệ. Ngay khi bật UFW, toàn bộ kết nối incoming đã bị chặn (deny). Do đó, việc viết một lệnh deny port trước lệnh allow là hoàn toàn thừa thãi và có thể gây xung đột thứ tự rules.

Chỉ mở port 1080 cho duy nhất IP tĩnh của văn phòng (VD: 203.0.113.50):

sudo ufw allow from 203.0.113.50 to any port 1080 proto tcpTải lại cấu hình tường lửa để áp dụng quy tắc:

sudo ufw reloadViệc chỉ mở port cho những IP định trước chính là bước cơ bản nhất để bạn triển khai mô hình Zero Trust trên VPS để chặn đứng tấn công mạng, đảm bảo hệ thống proxy không bao giờ bị lộ ra public internet.

Tích hợp Fail2Ban chống Brute-force

Tin vui: Kể từ phiên bản Fail2Ban 1.1.0 (tháng 04/2024), dịch vụ Dante đã có sẵn bộ lọc mặc định (filter.d/dante.conf).

Nếu bạn dùng bản cũ hoặc cần tự custom, bạn phải định nghĩa một failregex (biểu thức chính quy) để quét file /var/log/danted.log. Trong chuỗi regex này, bắt buộc phải dùng các thẻ như <HOST> hoặc <ADDR> gắn vào vị trí xuất hiện IP, và <F-USER> để bắt tên đăng nhập sai.

Cấu hình jail tại /etc/fail2ban/jail.local:

[danted]

enabled = true

port = 1080

filter = danted

logpath = /var/log/danted.log

maxretry = 5

bantime = 86400

Cơ chế phối hợp tác chiến giữa UFW (Từ chối theo mặc định) và Fail2Ban (Giám sát log theo thời gian thực) tạo thành lớp phòng ngự chủ động cho máy chủ Proxy.

Mẹo nâng cao: Nếu bạn vận hành nhiều cụm proxy cùng lúc, thay vì ssh vào từng máy để đọc file /var/log/danted.log, bạn nên xây dựng hệ thống quản lý log tập trung chuẩn Enterprise để theo dõi và cảnh báo các IP tấn công theo thời gian thực.

Cách tích hợp SOCKS5 Proxy vào ứng dụng (dành cho Dev)

Tích hợp trong Python (thư viện Requests)

Theo tài liệu chính thức của Python requests, giao thức SOCKS là một tính năng mở rộng. Bạn bắt buộc phải cài đặt dependency sau thì code mới không văng lỗi InvalidSchema:

pip install requests[socks]Sự khác biệt sống còn giữa socks5:// và socks5h://:

socks5://: Quá trình phân giải DNS (DNS resolution) diễn ra cục bộ trên máy khách, dễ gây lộ lọt truy vấn tên miền (DNS Leak).socks5h://: Ép quá trình phân giải DNS diễn ra từ xa trên máy chủ proxy. Đây là cách an toàn nhất!

Mã nguồn mẫu:

import requests

proxies = {

"http": "socks5h://proxy_dev:MatKhauCuaBan@IP_VPS:1080",

"https": "socks5h://proxy_dev:MatKhauCuaBan@IP_VPS:1080",

}

response = requests.get("https://api.ipify.org?format=json", proxies=proxies, timeout=10)

print("IP đi qua Proxy là:", response.json()['ip'])Dùng ProxyChains cho các tool CLI cứng đầu

Với các công cụ như npm, git không hỗ trợ tham số proxy, hãy cài proxychains4. Sửa file /etc/proxychains4.conf thêm dòng socks5 IP_VPS 1080 proxy_dev MatKhauCuaBan. Sau đó, chỉ việc gắn proxychains4 trước mọi lệnh (VD: proxychains4 npm install).

Câu hỏi thường gặp (FAQ)

1. SOCKS5 Proxy có an toàn bằng VPN không?

Không. SOCKS5 thuần túy không mã hóa dữ liệu, chỉ có tác dụng đổi IP và định tuyến (routing) với tốc độ nhanh hơn VPN. Để an toàn ngang ngửa VPN, bạn bắt buộc phải bọc SOCKS5 qua đường hầm SSH (SSH Tunneling).

2. Tự build proxy SOCKS5 tốn bao nhiêu tiền?

Rất rẻ. Chỉ với $3 – $5/tháng thuê một Cloud VPS Linux cơ bản, bạn đã sở hữu một Dedicated IP an toàn và ít nhất 1TB – 2TB băng thông tốc độ cao, tiết kiệm hơn hẳn việc mua data proxy từ các provider.

3. Có nên dùng public proxy để thu thập dữ liệu (data extraction) không?

Tuyệt đối không. Public proxy thường dùng chung IP không an toàn nên rất dễ bị các tường lửa (WAF, Cloudflare) chặn đứng (lỗi 403/Captcha). Ngoài ra, tốc độ connection cực chậm và rủi ro bị bên thứ 3 sniff mất header/token là rất cao.

4. Có thể dùng cấu hình SOCKS5 này trên điện thoại (iOS/Android) được không?

Có. Bạn có thể cấu hình trực tiếp trên các app hỗ trợ SOCKS5 (như Telegram), hoặc dùng các ứng dụng như Shadowrocket (iOS) và v2rayNG (Android) để ép toàn bộ luồng mạng của điện thoại đi qua VPS.

5. Tại sao kết nối SSH Tunnel (Phương án 1) thỉnh thoảng bị đứt (timeout)?

Do các thiết bị mạng tự động ngắt các kết nối không có dữ liệu truyền qua (idle) để tiết kiệm tài nguyên. Khắc phục nhanh bằng cách chèn thêm tham số giữ nhịp vào lệnh: -o ServerAliveInterval=60.

6. Làm sao để chắc chắn tôi không bị rò rỉ DNS (DNS Leak) qua proxy?

Truy cập ipleak.net. Nếu thấy IP nhà mạng (ISP) của bạn thay vì IP của VPS thì đã bị leak. Khắc phục: Luôn dùng tiền tố socks5h:// khi viết code, hoặc bật tuỳ chọn “Proxy DNS when using SOCKS v5” trên trình duyệt.

7. Dante Server báo đang chạy, UFW đã mở port nhưng vẫn lỗi “Connection Refused”?

Có 2 thủ phạm chính:

- Sai tên card mạng trong file

danted.conf(ví dụ VPS dùngens3nhưng bạn lại điềneth0). Check lại bằng lệnhip a. - Quên chưa mở port trên hệ thống Firewall bên ngoài (Security Group) trên trang quản trị của nhà cung cấp VPS.

Kết luận

Việc tự build Proxy Socks5 private trên VPS là bước trưởng thành bắt buộc của một hệ thống backend an toàn. Hiểu rõ rằng SOCKS5 không tự mã hóa dữ liệu giúp chúng ta có tư duy kiến trúc đúng đắn: luôn bọc proxy trong SSH Tunneling hoặc thiết lập hạ tầng Dante Server kết hợp tường lửa UFW chặt chẽ.

Với việc sở hữu 100% Data Ownership, sử dụng IP tĩnh an toàn và áp dụng đúng cấu hình /usr/sbin/nologin cùng Fail2Ban, luồng data nội bộ của bạn giờ đây đã thực sự trở thành một pháo đài bất khả xâm phạm. Hãy thuê một con VPS và thực hành ngay để gạt bỏ hoàn toàn nỗi lo bị sniff hay rate-limit nhé!