Cách quản trị VPS bằng Ansible: Tự động hóa 100 server chỉ với 1 lệnh

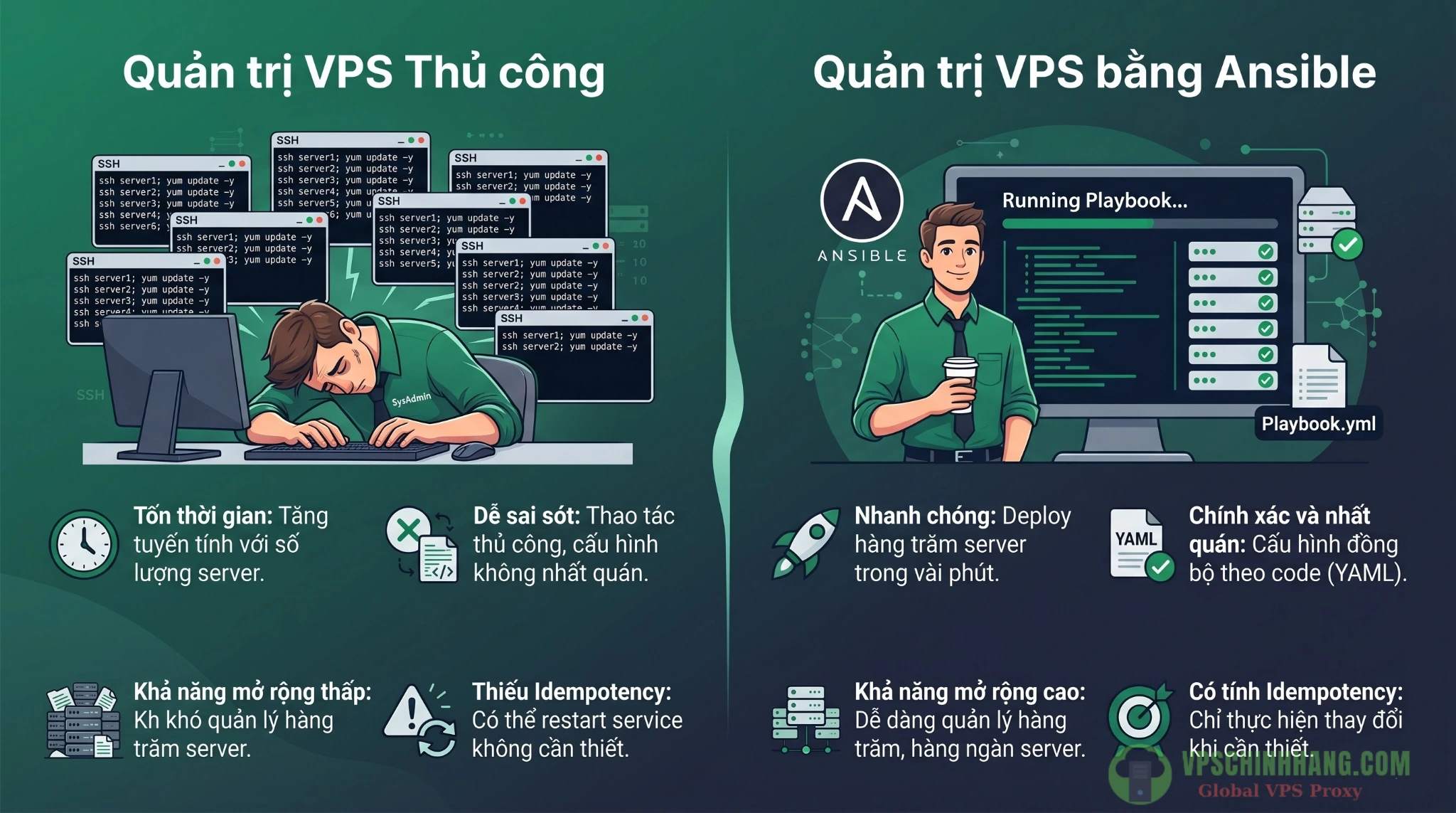

Hãy tưởng tượng một buổi sáng thứ Hai, hệ thống giám sát réo chuông cảnh báo một lỗ hổng bảo mật cực kỳ nghiêm trọng (như thảm họa Log4j) và sếp yêu cầu bạn phải vá lỗi ngay lập tức trên cụm 50 con VPS của công ty. Nếu làm theo cách thủ công, bạn sẽ phải mở Terminal, SSH vào từng máy, gõ apt update && apt upgrade, xác nhận, thoát ra, rồi lặp lại quy trình tẻ nhạt đó 49 lần nữa.

Đến máy thứ 30, bạn bắt đầu hoa mắt, gõ nhầm lệnh, hoặc tệ hơn là bỏ sót vài server trọng yếu ở một cluster nào đó. Công việc vã mồ hôi hột này tốn hàng giờ đồng hồ và nguy cơ sập hệ thống do sai sót con người (human error) là cực kỳ cao. Vậy khi hạ tầng scale lên 100 hay 500 server, bạn sẽ xoay sở ra sao? Tiếp tục SSH bằng tay hay chấp nhận rủi ro để server dính mã độc?

Đó là lúc tư duy Infrastructure as Code (IaC) lên ngôi, và quản trị VPS bằng Ansible chính là chân ái giúp bạn giải quyết triệt để bài toán này. Làm thế nào để deploy, cấu hình và bảo trì hàng trăm server đồng loạt, chuẩn xác tuyệt đối theo đúng tài liệu chính thức của Red Hat mà không sợ làm gãy Production? Hãy cùng bóc tách những kỹ thuật chuyên sâu nhất ngay dưới đây.

Tại sao quản trị VPS bằng Ansible là kỹ năng sống còn của SysAdmin?

Ansible là một công cụ tự động hóa hệ thống mã nguồn mở mạnh mẽ. Thay vì gõ lệnh trực tiếp thiếu kiểm soát lên terminal, bạn sẽ định nghĩa toàn bộ trạng thái của hạ tầng bằng code (định dạng YAML), sau đó Ansible sẽ thay bạn thực thi chúng.

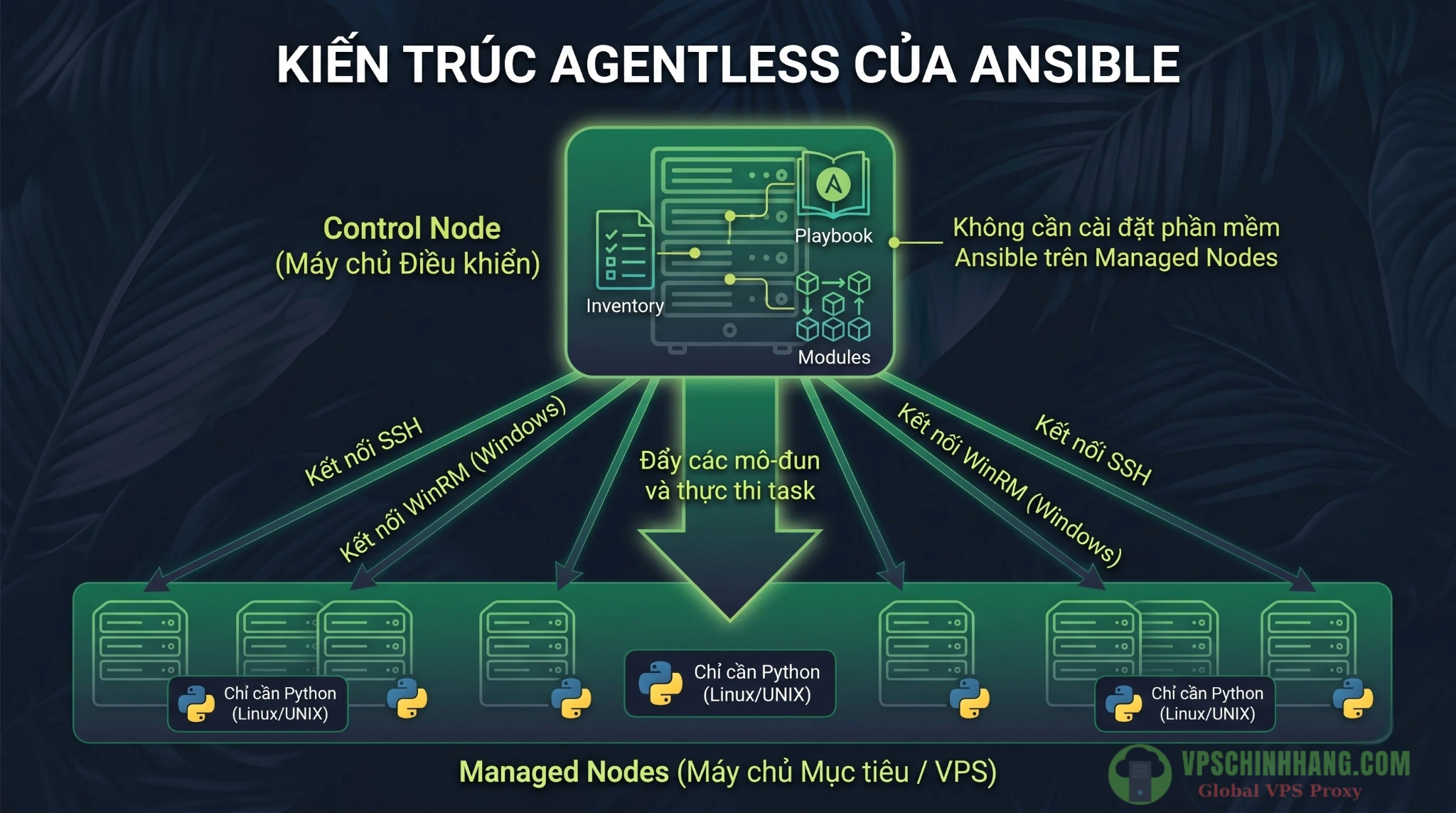

Cơ chế Agentless: Không cần cài đặt phần mềm thừa thãi

Điểm khác biệt lớn nhất của Ansible so với các công cụ như Puppet hay Chef là kiến trúc Agentless. Bạn tuyệt đối không cần tốn RAM/CPU để chạy một service ngầm nào trên các máy chủ mục tiêu (Managed Nodes).

Để Ansible điều khiển được dàn máy chủ của bạn, dù là máy chủ vật lý hay các hệ thống Cloud VPS linh hoạt, các Managed Nodes chỉ cần đáp ứng 3 điều kiện thiết yếu:

- Giao thức kết nối: Mở cổng kết nối SSH (thường là OpenSSH) để Control Node có thể đăng nhập.

- Môi trường Shell: Cung cấp quyền truy cập vào một môi trường shell tương tác chuẩn POSIX (interactive POSIX shell).

- Phiên bản Python: Phải cài đặt Python 3.8 trở lên (vì Python 3.7 trở xuống đã bị ngừng hỗ trợ). Ansible sẽ tự sinh ra mã Python, đẩy xuống server mục tiêu, thực thi và tự động dọn dẹp sau khi xong.

- Ngoại lệ duy nhất là các thiết bị mạng chuyên dụng switch/router, vì mã sẽ chạy trực tiếp trên máy Control Node.

Kiến trúc Agentless của Ansible – Chỉ cần kết nối SSH và môi trường POSIX shell

Tính Idempotency (tính luỹ đẳng)

Đây là bùa hộ mệnh khi làm việc trên môi trường Production. Idempotency có nghĩa là: Dù bạn chạy 1 lệnh 1 lần hay 100 lần, thì hệ thống vẫn chỉ hội tụ về đúng một trạng thái mà bạn mong muốn. Nếu tác vụ “cài đặt Nginx” đã được hoàn thành hôm qua, hôm nay chạy lại Playbook, Ansible sẽ check thấy Nginx đã tồn tại, báo OK và bỏ qua, tuyệt đối không cài lại hay restart bừa bãi gây gián đoạn dịch vụ.

Lợi ích vượt trội về hiệu suất và độ tin cậy của Ansible so với quản trị thủ công

Chuẩn bị vũ khí và setup Control Node chuẩn Official Docs

Rất nhiều hướng dẫn cũ trên mạng khuyên bạn dùng lệnh apt install ansible hoặc brew. Tuy nhiên, đây là cách làm đã lỗi thời và dễ gây xung đột hệ thống.

Cài đặt Ansible qua môi trường cô lập (pipx)

Theo tài liệu chính thức, các hệ điều hành Linux hiện đại (như Ubuntu, Debian mới) đã áp dụng tiêu chuẩn PEP 668, ngăn chặn việc dùng pip cài đặt đè lên các thư viện Python dùng chung của hệ điều hành. Do đó, phương pháp được Red Hat khuyến nghị chính thức là sử dụng pipx.

pipx sẽ tự động tạo ra một môi trường ảo (isolated environment) độc lập hoàn toàn cho Ansible, giúp bạn chạy mượt mà mà không làm vỡ các gói Python lõi của OS.

Cài đặt pipx trên Control Node:

sudo apt update && sudo apt install pipx -y

pipx ensurepathKhởi động lại terminal, sau đó cài Ansible:

pipx install ansible-coreThiết lập xác thực SSH Key-based

Để tự động hóa hoàn toàn, bạn bắt buộc phải dùng SSH Key thay vì nhập password thủ công.

- Tạo Key trên Control Node:

ssh-keygen -t ed25519 -C "ansible_admin" - Đẩy Public Key lên dàn VPS:

ssh-copy-id root@IP_CUA_VPS

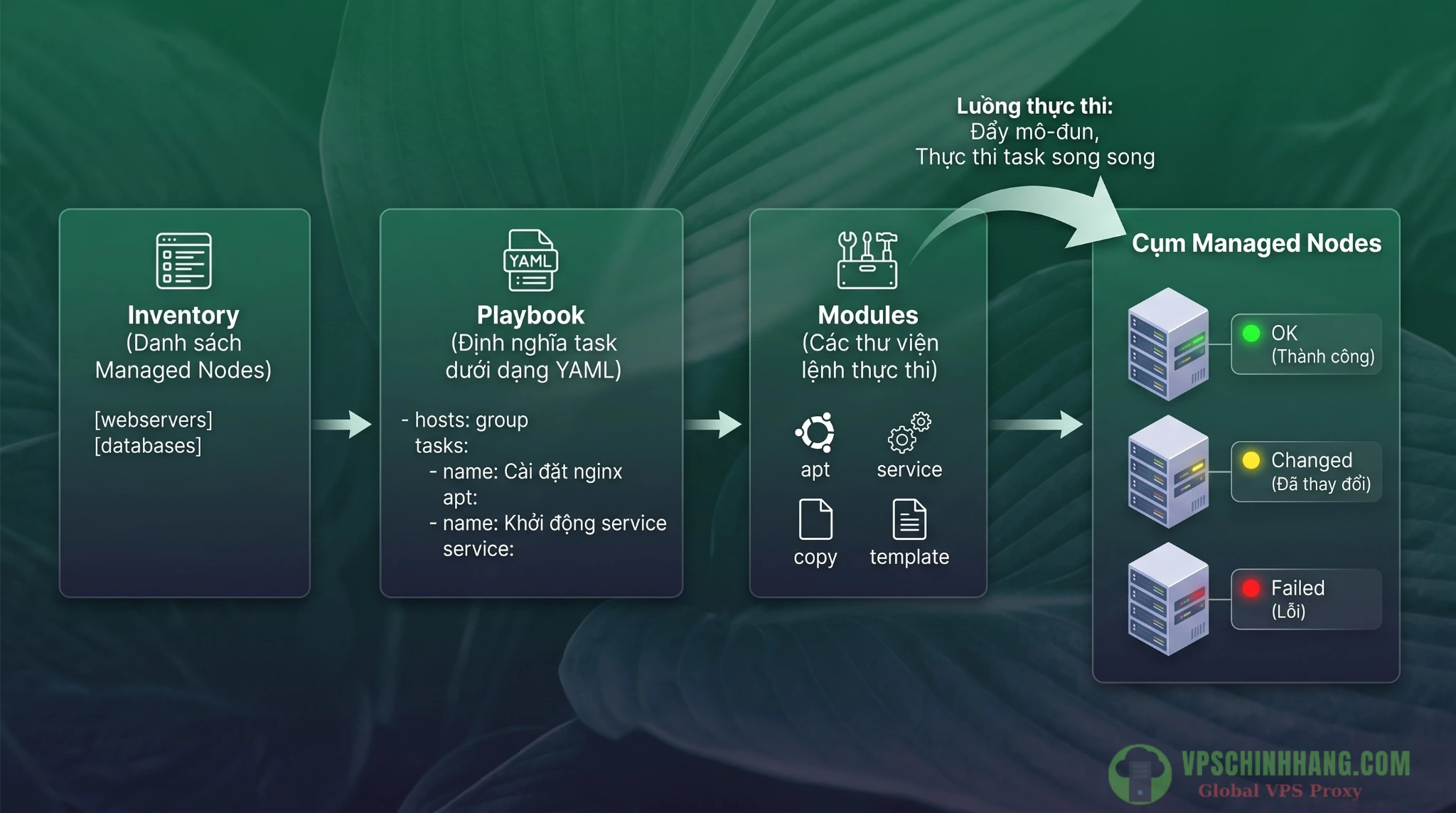

Khai báo danh bạ server & giải mã cú lừa của lệnh ping

Để Ansible biết nó cần “ra lệnh” cho ai, bạn phải định nghĩa danh sách các VPS trong Inventory.

Tạm biệt Scripts, chào đón Inventory Plugins

Nếu bạn quản lý vài chục VPS cố định, một file tĩnh inventory.yml là đủ.

Tuy nhiên, với các hệ thống Cloud (AWS, DigitalOcean, GCP) liên tục Auto-scaling (server tự sinh ra và chết đi), bạn cần cấu hình động. Các SysAdmin lão làng trước đây hay dùng Inventory Scripts, nhưng từ bản Ansible 2.10, công nghệ này đã bị coi là di sản (legacy) và đẩy ra repo cộng đồng chỉ để hỗ trợ tương thích ngược.

Thay vào đó, chuẩn mực hiện tại là dùng Inventory Plugins (như plugin aws_ec2). Plugins được tích hợp sâu vào mã nguồn lõi Ansible Core, cho hiệu năng cao hơn, bảo mật hơn và gọi API trực tiếp để thu thập danh sách IP server theo thẻ tags real-time.

Lệnh Ad-Hoc và bản chất của ansible.builtin.ping

Sau khi cấu hình Inventory, đa số mọi người sẽ test thử bằng lệnh:

ansible all -i inventory.yml -m pingCHÚ Ý KỸ THUẬT: Đừng nhầm lẫn! Module ping của Ansible hoàn toàn không phải là lệnh gửi gói tin ICMP ping dưới tầng Network. Thực chất, đây là một bài test toàn diện ở lớp ứng dụng. Khi chạy, module này kiểm tra 3 yếu tố khắt khe:

- Máy chủ mục tiêu có truy cập được qua mạng không?

- Chứng chỉ SSH key của bạn có hợp lệ để đăng nhập không?

- Có tồn tại môi trường Python 3.8+ chuẩn xác để thực thi mã không?

Nếu cả 3 điều kiện đều Pass, bạn mới nhận được kết quả JSON trả về "ping": "pong". Nếu không có chữ “pong”, hệ thống của bạn đang bị lỗi cấu hình ở một trong ba chốt chặn trên.

Viết Playbook đầu tay: Kịch bản thực chiến

Playbook là kịch bản chứa các công thức cấu hình.

Quy trình làm việc của Ansible – Trực quan hóa luồng dữ liệu và thực thi

Dưới đây là Playbook ví dụ cài đặt và giữ Nginx Web Server luôn chạy trên nhóm webservers.

---

- name: Tự động hóa cấu hình Nginx Web Server

hosts: webservers

become: yes # Leo thang đặc quyền (sudo/root)

tasks:

- name: Cập nhật cache và cài đặt Nginx

apt:

name: nginx

state: present

update_cache: yes

- name: Đẩy file cấu hình Nginx lên server

template:

src: ./templates/nginx.conf.j2

dest: /etc/nginx/sites-available/default

notify: Reload Nginx Service # Gọi Handler nếu file bị thay đổi

- name: Kích hoạt service Nginx

service:

name: nginx

state: started

enabled: yes

handlers:

- name: Reload Nginx Service

service:

name: nginx

state: reloadedĐiểm sáng là Handlers: Chúng chỉ chạy một lần duy nhất vào cuối Playbook VÀ chỉ khi tác vụ cấu hình file trả về trạng thái changed. Nếu file config không đổi, Nginx sẽ không bị reload vô cớ.

Tuyệt chiêu tối ưu & rủi ro cần tránh trên Production

Khi cụm VPS đạt đến con số hàng trăm, chạy Playbook với cấu hình mặc định tốc độ thực thi sẽ rất thấp. Dưới đây là cách các chuyên gia tinh chỉnh qua file ansible.cfg.

Phá vỡ thắt cổ chai với tham số forks

Mặc định, Ansible rất cẩn trọng khi đặt giới hạn forks = 5. Nghĩa là dù bạn có 500 server, nó cũng chỉ kết nối và xử lý trên 5 máy cùng lúc. Nếu Control Node của bạn có CPU và RAM dồi dào, hãy tăng mức độ thực thi song song này lên để tiết kiệm thời gian:

[defaults]

forks = 50Bạn cũng có thể ép cấu hình nhanh qua dòng lệnh: ansible-playbook -f 50 playbook.yml.

Tăng tốc bằng SSH Pipelining & cú vấp ngã requiretty

Bật Pipelining giúp giảm thiểu tối đa các kết nối TCP/SSH đóng mở liên tục khi thực thi module, giúp thời gian chạy Playbook giảm đi đáng kể.

[ssh_connection]

pipelining = True⚠️ GOTCHA (Cảnh báo xương máu): Tài liệu gốc mặc định để Pipelining là False vì một lý do bảo mật. Tính năng này xung đột trực tiếp với việc leo thang đặc quyền (become: yes) nếu VPS mục tiêu của bạn cấu hình bắt buộc dùng terminal (TTY) để chạy sudo. Để Pipelining hoạt động và không báo lỗi thực thi, bạn bắt buộc phải truy cập vào /etc/sudoers trên các máy Managed Nodes và vô hiệu hóa/xóa dòng Defaults requiretty.

Cứu rỗi Downtime bằng cơ chế serial (Rolling Update)

Ansible theo mặc định sẽ song song đập cấu hình lên toàn bộ máy chủ. Nếu đó là lệnh restart service, cả hệ thống của bạn sẽ offline tức thì. Để triển khai không gián đoạn (Zero-downtime), đừng bao giờ update Nginx trên toàn bộ cụm Load Balancer phân tải cùng một lúc, hãy dùng tham số serial.

- name: Triển khai bản cập nhật cuốn chiếu

hosts: webservers

serial: "25%"Với cấu hình này, Ansible sẽ lấy 25% tổng số server làm mục tiêu thử nghiệm trước. Nó chạy xong xuôi mọi tasks trên nhóm 25% này, sau đó mới di chuyển sang 25% tiếp theo. Số lẻ dư ra sẽ được gom vào đợt cuối. Hệ quả là 75% hạ tầng của bạn vẫn luôn online để gánh traffic cho người dùng.

Chuyên nghiệp hơn, bạn có thể truyền vào một danh sách (List): serial: [1, 5, 10]. Ansible sẽ chạy đợt 1 trên đúng 1 máy (để thăm dò rủi ro). Nếu suôn sẻ, đợt 2 chạy 5 máy, đợt 3 chạy 10 máy. Giới hạn phạm vi thất bại ở mức tối đa!

Câu hỏi thường gặp (FAQ)

1. Tôi có cần cài đặt phần mềm Ansible lên các VPS con (Managed Nodes) không?

Tuyệt đối không. Bạn chỉ cần mở port SSH và đảm bảo VPS Linux có sẵn Python 3.8+ là đủ. Đây là sức mạnh của kiến trúc Agentless.

2. Cần bao nhiêu RAM để chạy Ansible Control Node?

Tối thiểu 1GB RAM cho các tác vụ cơ bản. Tuy nhiên, nếu bạn tăng thông số forks lên 50 hoặc 100 để deploy hàng trăm máy cùng lúc, hãy chuẩn bị Control Node từ 4GB – 8GB RAM để không bị tràn bộ nhớ.

3. Quản trị VPS bằng Ansible có gì khác biệt so với dùng Terraform?

Terraform chuyên khởi tạo hạ tầng (mua VPS, chia mạng). Ansible chuyên quản lý cấu hình (cài Nginx, deploy code). Dân DevOps thường dùng Terraform để tạo VPS, rồi gọi Ansible để tự động cài app lên đó.

4. Tôi có thể dùng Ansible để quản lý VPS Windows Server được không?

Hoàn toàn được. Ansible sẽ kết nối qua giao thức WinRM (thay vì SSH) và sử dụng các module riêng biệt cho Windows (như win_ping, win_shell) để thực thi qua PowerShell.

5. Tại sao module ping của Ansible báo lỗi dù tôi vẫn ping IP mạng bình thường được?

Vì lệnh ping mạng dùng giao thức ICMP (chỉ kiểm tra máy có bật không). Còn module ping của Ansible kiểm tra 3 yếu tố: kết nối SSH thành công, chứng chỉ hợp lệ và môi trường Python hoạt động. Sai 1 trong 3 sẽ báo lỗi.

6. Làm sao để giấu các mật khẩu Database hay API Key an toàn khi viết Playbook?

Sử dụng Ansible Vault. Công cụ này mã hóa file/biến bằng chuẩn AES256. Mật khẩu sẽ được giữ an toàn trong file text và bạn chỉ cần nhập pass giải mã một lần lúc chạy lệnh (--ask-vault-pass).

Kết luận

Quá trình chuyển đổi từ việc quản lý thủ công sang quản trị VPS bằng Ansible là một cột mốc trưởng thành của bất kỳ SysAdmin/DevOps nào. Thay vì đánh cược tính mạng hệ thống vào những dòng lệnh gõ vội, bạn đã sở hữu một quy trình tự động hóa an toàn, minh bạch và có thể mở rộng đến vô tận.

Nắm vững cách thiết lập môi trường cô lập bằng pipx, sử dụng sức mạnh của Inventory Plugins, hiểu rõ bản chất của quá trình xác thực SSH/Python thay vì chỉ ping thiếu kiểm soát, và làm chủ nghệ thuật Rolling Update chính là chìa khóa để bạn thao túng hàng trăm server dễ dàng như trong lòng bàn tay.

Chần chừ gì nữa? Hãy triển khai ngay một cụm VPS NVMe hiệu năng cao, setup Control Node, và chạy thử Playbook đầu tiên của bạn để cảm nhận sức mạnh tự động hóa thực sự nhé!

Tài liệu tham khảo

- Installing Ansible Ansible Community Documentation

- Working with dynamic inventory Ansible Community Documentation

- Ansible Configuration Settings Ansible Community Documentation

- Controlling playbook execution: strategies and more Ansible Community Documentation

- Handlers: running operations on change Ansible Community Documentation