Bảo mật VPS Linux toàn diện 2026: 5 lớp phòng thủ chặn đứng Brute-force và Ransomware

Nửa đêm, hệ thống giám sát cảnh báo liên tục trên Telegram. Bạn lật đật mở dashboard và thấy CPU server ghim cứng ở mức 100%, RAM cạn kiệt, còn băng thông mạng (network out) thì tăng đột biến. Tồi tệ hơn, khi cố gắng SSH vào server, bạn nhận ra mật khẩu quản trị đã bị đổi, hoặc toàn bộ database bị mã hóa kèm một file .txt đòi tiền chuộc lạnh lẽo. Nếu bạn đang quản trị hạ tầng, đây chắc chắn là sự cố tồi tệ nhất.

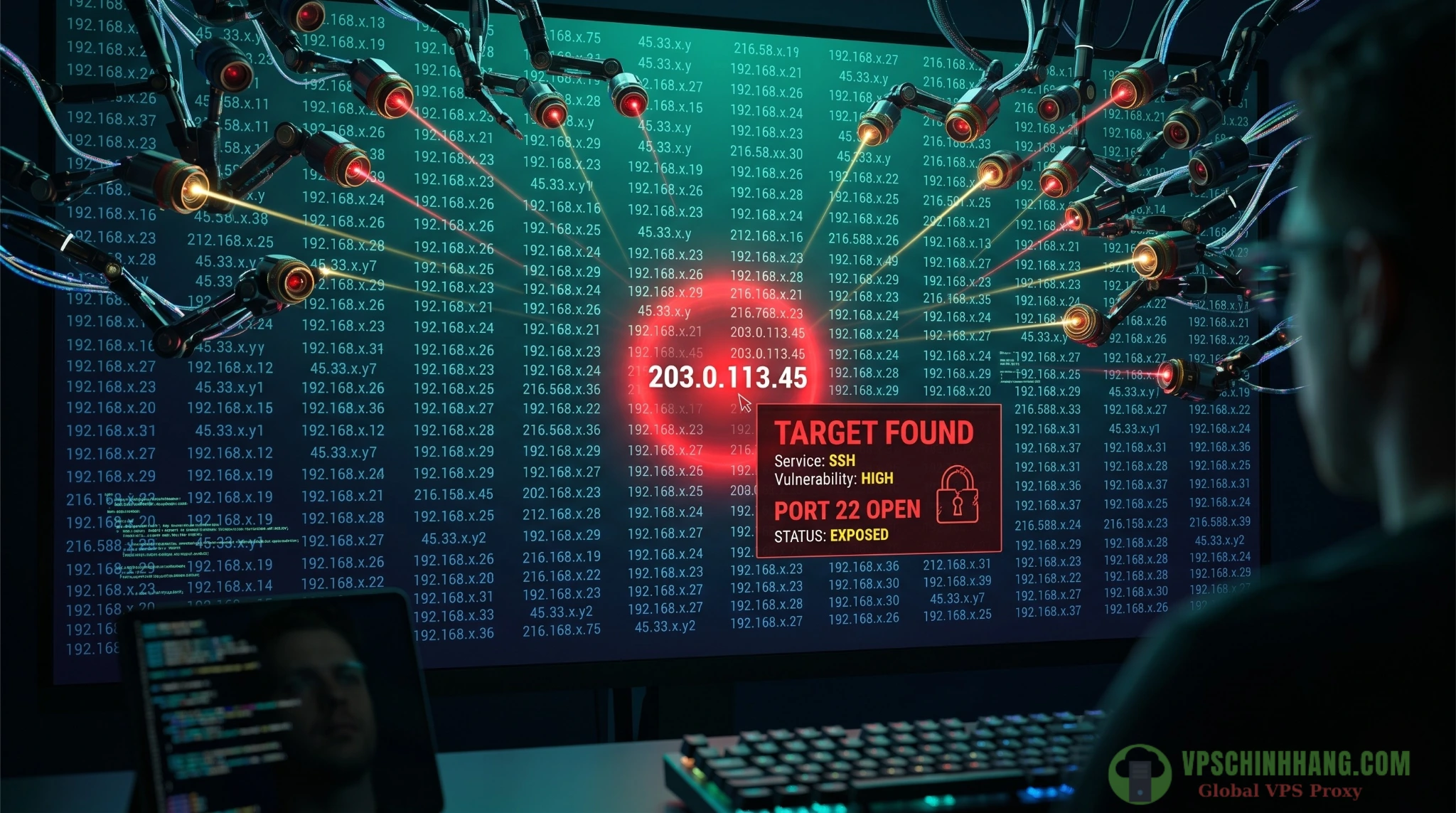

Nhiều developer và SysAdmin hiện nay vẫn giữ tư duy: Server mình chạy dự án nhỏ, traffic thấp, hacker nào thèm dòm ngó. Thực tế phũ phàng là chỉ trong vòng 15 phút đầu tiên sau khi được cấp IP public, một VPS mới khởi tạo đã bị đưa vào tầm ngắm và rà soát bởi các hệ thống tự động. Thống kê bảo mật cho thấy 79% các cuộc tấn công Linux không sử dụng mã độc tinh vi, mà lợi dụng chính những cấu hình sai và thông tin đăng nhập yếu kém. Port 22 mở toang, tài khoản root giữ đặc quyền cao nhất không giới hạn, hay các dịch vụ nội bộ (Redis, MySQL) bị phơi bày ra 0.0.0.0 chính là lỗ hổng biến server của bạn thành công cụ khai thác tiền điện tử hoặc trạm trung chuyển DDoS.

Chính vì vậy, bảo mật VPS Linux không còn là tùy chọn rảnh thì làm, mà là yếu tố sống còn bắt buộc phải thực hiện trước khi deploy bất kỳ dòng code nào. Vậy làm thế nào để biến một con VPS mỏng manh thành một hệ thống an toàn? Liệu hệ thống của bạn đã thực sự sẵn sàng chống chịu lại các chiến thuật Tống tiền kép tinh vi nhất hiện nay chưa?

Botnet tự động rà soát port 22 trên toàn bộ dải IP public chỉ vài phút sau khi VPS online.

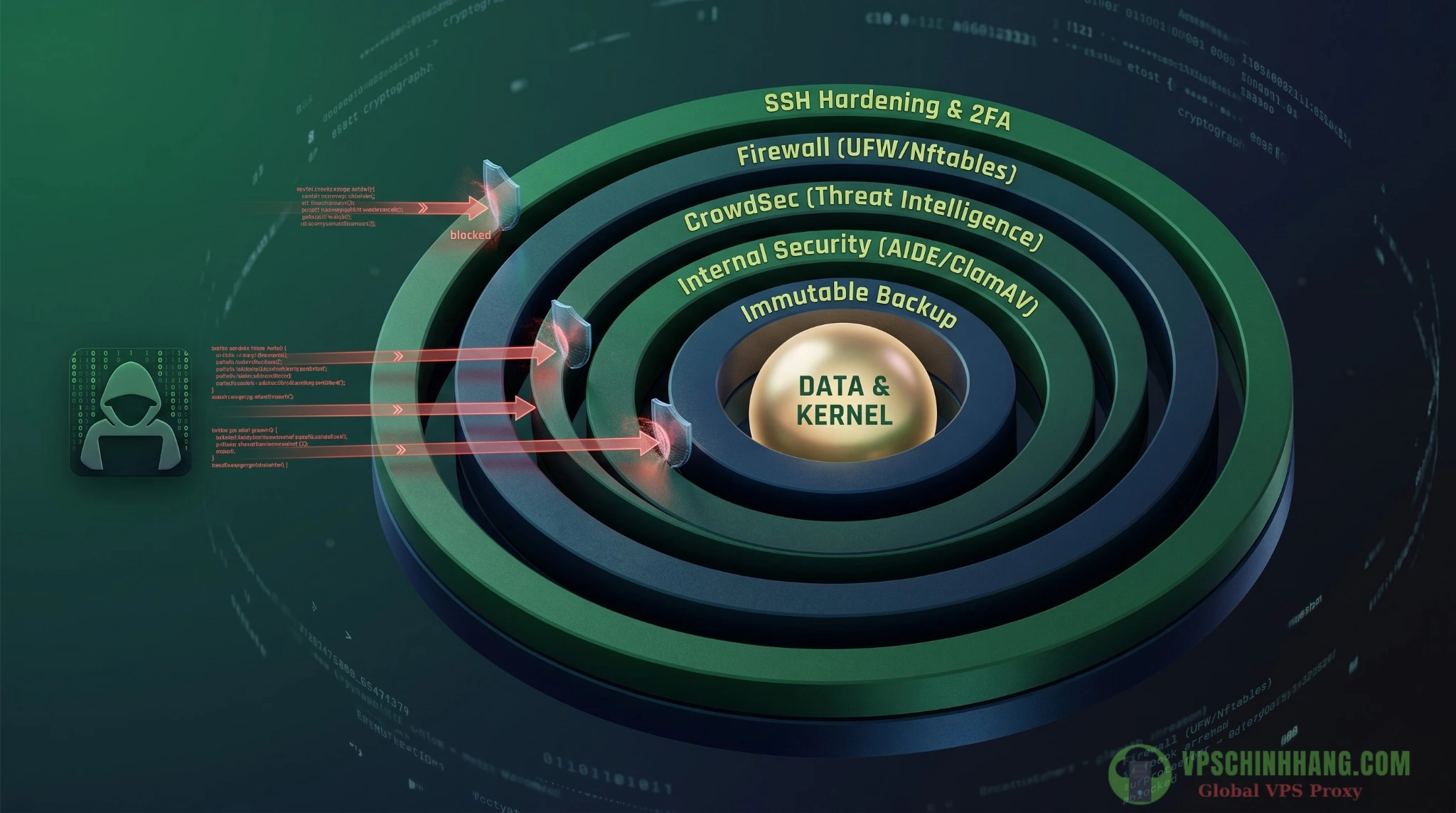

Kiến trúc 5 lớp bảo mật VPS Linux: Defense-in-Depth cho năm 2026

Bên cạnh việc áp dụng mô hình Zero Trust, khái niệm Defense-in-Depth (Phòng thủ theo chiều sâu) nghĩa là bạn không bao giờ đặt cược tính khả dụng của server vào một công cụ duy nhất. Hệ thống càng có nhiều rào cản, bạn càng có nhiều cơ hội để phát hiện và dập tắt mối đe dọa.

Kiến trúc Defense-in-Depth: Kẻ tấn công phải vượt qua 5 rào cản độc lập để tiếp cận dữ liệu lõi.

Lớp 1: Khóa chặt cửa ngõ – SSH Key (Ed25519) & xác thực 2 bước (2FA)

Port 22 của dịch vụ SSH luôn là mục tiêu rà soát đầu tiên của botnet. Một VPS mới có thể hứng chịu hàng nghìn lượt brute-force đoán mật khẩu phổ biến (root, admin, test) chỉ trong 24 giờ đầu.

1. Tạo SSH Key chuẩn Ed25519 với số vòng KDF cực đại

Đăng nhập bằng mật khẩu đã hoàn toàn lỗi thời. Chuẩn RSA cũ đang dần bị thay thế bởi Ed25519 vì kích thước siêu nhỏ gọn (chỉ 256-bit, khoảng 68 ký tự) nhưng cho mức độ an toàn tương đương RSA 4096-bit (750 ký tự), đồng thời có tốc độ ký và xác thực vượt trội.

Trên máy local, hãy mở terminal và tạo key bằng lệnh chuẩn xác sau:

ssh-keygen -o -a 100 -t ed25519 -C "nguyenvana@macbook-pro"-o: Lưu private key dưới định dạng OpenSSH mới thay vì PEM truyền thống.-a 100: Định nghĩa số vòng lặp của hàm dẫn xuất khóa (KDF) là 100. Vòng KDF càng cao, thời gian tính toán giải mã private key càng lâu. Nếu hacker đánh cắp được file key của bạn, chúng sẽ mất vô vàn thời gian để brute-force passphrase đó.-C "...": (Pro-tip) Đây là phần ghi chú (Comment) đính kèm vào cuối public key. Trong môi trường có nhiều user, fileauthorized_keyssẽ chứa nhiều dữ liệu. Việc ghi chú rõ email/thiết bị giúp bạn định danh ngay lập tức khóa này của ai để dễ dàng quản lý hoặc thu hồi.

2. Cấu hình file /etc/ssh/sshd_config (chuẩn CIS Benchmark)

Mở file cấu hình SSH và thiết lập 5 thông số sinh tử sau:

Port 2849 # Đổi cổng SSH mặc định (non-standard port) để giảm 99% botnet rà soát tự động.

PubkeyAuthentication yes # Nền tảng cốt lõi: Bắt buộc cho phép xác thực bằng SSH Key.

PasswordAuthentication no # Đóng sập vector tấn công lớn nhất: Tắt hoàn toàn đăng nhập bằng mật khẩu.

PermitRootLogin no # Cấm root đăng nhập trực tiếp. Buộc dùng user thường rồi mới sudo để lưu vết Audit.

MaxAuthTries 4 # Giới hạn số lần thử đăng nhập sai, thu hẹp cửa sổ cơ hội của kẻ tấn công.3. Tích hợp xác thực 2 bước 2FA (TOTP)

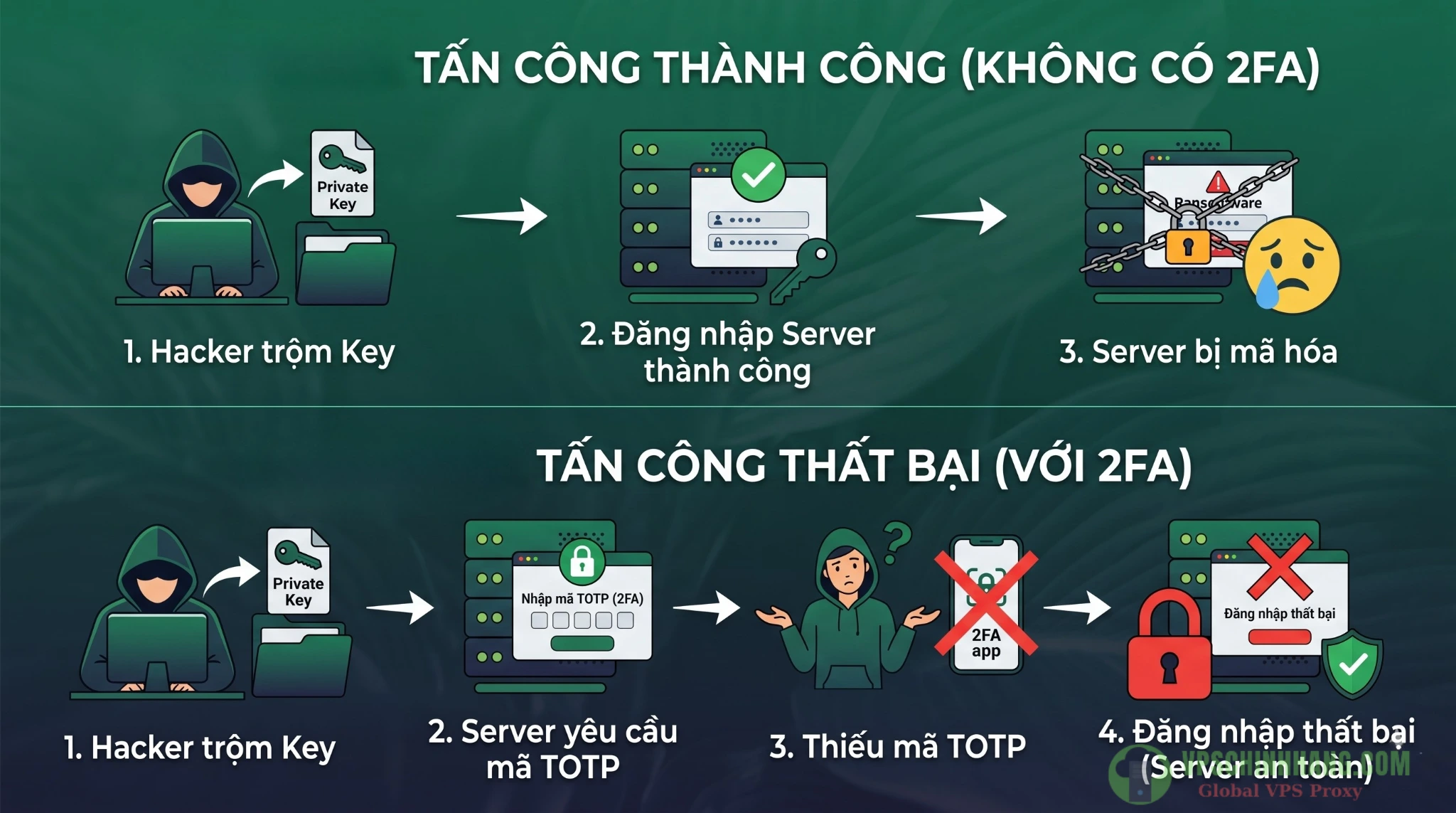

Nhiều người nghĩ có SSH Key là an toàn 100%. Nhưng nếu máy tính cá nhân nhiễm Stealer Malware và bị trộm Private Key thì sao? Việc kết hợp SSH Key + TOTP (Google Authenticator) tạo ra cấu hình bảo vệ mạnh nhất. Kẻ gian dù có file Key mã hóa vẫn bất lực nếu không có mã 6 số hiển thị trên điện thoại của bạn.

2FA là lớp khóa bổ sung sinh tử, yêu cầu kẻ tấn công phải chiếm được cả file Key và điện thoại của bạn cùng lúc.

Lớp 2: Tường lửa (Firewall) theo nguyên tắc Default Drop – UFW hay Nftables?

Nguyên tắc Default Drop (Danh sách trắng)

Tường lửa phải được thiết lập để từ chối tất cả các kết nối mạng theo mặc định, ngoại trừ những luồng dữ liệu bạn chủ động cho phép (Whitelist). Thay vì mở port public, SysAdmin hiện đại thường chỉ cấp quyền truy cập qua các kết nối VPN nội bộ an toàn. Việc này giúp thu hẹp tối đa bề mặt tấn công.

Cảnh báo sinh tử: Trước khi kích hoạt Default Drop, bạn BẮT BUỘC phải mở port SSH (ví dụ:

2849), nếu không bạn sẽ tự khóa chính mình (Lock-out) khỏi máy chủ ngay lập tức!

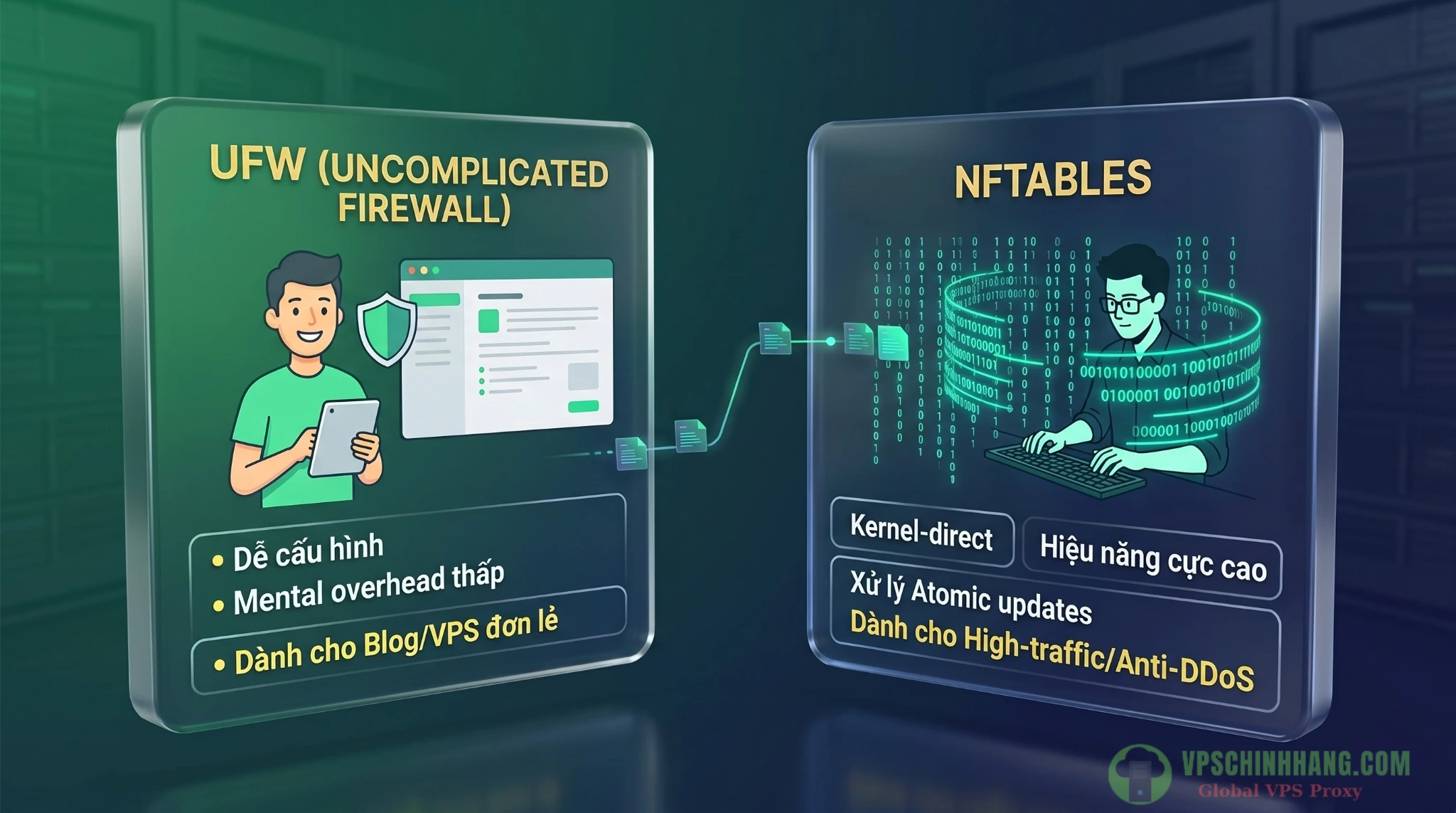

Nên chọn UFW hay Nftables?

Sự khác biệt cốt lõi nằm ở mức độ trừu tượng:

- UFW (Uncomplicated Firewall): Là công cụ bao bọc bậc cao, cực kỳ dễ dùng với cú pháp giống ngôn ngữ tự nhiên. Rất phù hợp để bảo vệ nhanh chóng cho VPS cá nhân, blog, hoặc hệ thống vừa và nhỏ.

- Nftables: Là bộ khung giao tiếp trực tiếp với kernel, thay thế iptables. Nftables sử dụng cấu trúc

sets(tập hợp) vàmaps, giúp xử lý hàng nghìn quy tắc nhanh hơn 10-100 lần. Đặc biệt, nó hỗ trợ cập nhật quy tắc nguyên tử (atomic updates) không gây mất kết nối. Bắt buộc dùng Nftables khi bạn xử lý lưu lượng khổng lồ, làm NAT, hoặc rate-limit phức tạp.

Lựa chọn tường lửa phù hợp: UFW cho sự đơn giản, Nftables cho hiệu suất tối ưu.

Lớp 3: Phòng thủ chủ động với CrowdSec (bản nâng cấp của Fail2ban)

Fail2ban từng là công cụ phổ biến, nhưng hiện tại đã bộc lộ hai điểm yếu chí mạng: Thứ nhất, nó chỉ phòng thủ cô lập thụ động (đợi IP gõ sai N lần mới block IP), trong khi botnet có 10.000 IP thì mỗi IP chỉ gõ sai 1 lần. Thứ hai, việc dùng Python/Regex xử lý log khiến nó dễ bị thắt nút cổ chai hiệu năng.

Sức mạnh Threat Intelligence của CrowdSec:

Được viết bằng Go và xử lý JSON-native, CrowdSec nhanh hơn Fail2ban tới 60 lần (chỉ mất 1 phút để vô hiệu hóa mạng botnet 7.000 thiết bị). Sức mạnh thực sự nằm ở cơ chế phòng thủ cộng đồng:

- Hệ thống đồng thuận (Consensus): Khi một IP tấn công máy chủ nào đó, tín hiệu được gửi về Central API (CAPI). Thông qua Hệ thống chuyên gia đánh giá độ tin cậy, IP đó sẽ bị đưa vào Community Blocklist.

- Đánh chặn từ xa: VPS của bạn tự động đồng bộ danh sách Blocklist này về và chặn đứng kẻ tấn công trước cả khi chúng gửi request độc hại đầu tiên vào server của bạn.

CrowdSec chuyển đổi từ phòng thủ thụ động sang chủ động nhờ mạng lưới chia sẻ dữ liệu toàn cầu.

Luồng đọc Log & chọn Bouncer:

Mặc định trên Ubuntu, CrowdSec chỉ đọc journald và log hệ thống cơ bản để block IP truy cập SSH. Nếu bạn tự xây dựng một quản lý log tập trung hoặc chạy Web Server (như Nginx), bạn BẮT BUỘC phải tự cấu hình bằng lệnh:

cscli collections install crowdsecurity/nginxĐồng thời khai báo đường dẫn tại /etc/crowdsec/acquis.yaml và restart service.

Kiến trúc lớp thực thi (Bouncer):

- Firewall Bouncer (Layer 3/4): Khóa block IP. Bắt buộc dùng để bảo vệ SSH, MySQL, nội bộ.

- Nginx Bouncer / WAF-capable (Layer 7): Nếu chạy Web Server hoặc cân bằng tải bằng HAProxy, bạn phải dùng WAF Bouncer thay thế cho Firewall Bouncer tại cổng web. Việc này giúp xử lý traffic tinh tế hơn: chặn SQLi, XSS, hoặc hiển thị thử thách CAPTCHA thay vì drop packet khiến người dùng hợp pháp bị mất kết nối. Đặc biệt quan trọng khi bạn cần tối ưu cho VPS WordPress để chặn spam bình luận và bruteforce wp-admin.

Lớp 4: Kiểm soát đặc quyền & công cụ diệt Malware (AIDE, ClamAV, Rkhunter)

Nếu hacker vượt qua cổng web bằng một lỗ hổng upload và đẩy được web shell vào, Lớp 4 sẽ giới hạn phạm vi của kẻ địch.

1. Đặc quyền tối thiểu (Least Privilege) & cờ noexec

Tuyệt đối chạy ứng dụng web bằng tài khoản non-root. Quan trọng hơn, hacker thường dùng các thư mục có quyền ghi công khai (/tmp, /dev/shm) để tải mã độc hoặc thiết lập hardlink leo thang đặc quyền. Hãy chặn đứng bằng cách thêm cờ noexec vào file /etc/fstab, biến các thư mục này thành nơi chứa được nhưng không chạy được mã nhị phân.

2. AIDE (Giám sát toàn vẹn cấu hình)

AIDE tạo ra một Cơ sở dữ liệu nguyên bản (Baseline Database) ghi lại Permissions, Size, Inode, và đặc biệt là mã băm mật mã (SHA256, SHA512) của các file /etc/passwd hay cấu hình Nginx. Mỗi đêm cronjob chạy, đối chiếu với DB gốc, nếu sai lệch dù chỉ 1 byte, bạn sẽ nhận được cảnh báo ngay.

3. ClamAV + Rkhunter (Kiểm tra nội bộ ban đêm)

Xóa một file nhiễm mã độc là chưa đủ nếu nó đã kịp can thiệp lõi hệ điều hành. SysAdmin thực chiến luôn kết hợp hai công cụ này chạy ngầm lúc thấp điểm:

- ClamAV: Kiểm tra dựa trên chữ ký (signature) tìm mã độc trong thư mục upload web hoặc tệp đính kèm.

- Rkhunter: Rà soát Rootkit, dò tiến trình ẩn, và kiểm tra xem các tệp nhị phân cốt lõi của Linux có bị can thiệp hay không.

Sự kết hợp tối ưu: ClamAV xử lý file độc, Rkhunter rà soát rootkit, AIDE phát hiện thay đổi cấu hình.

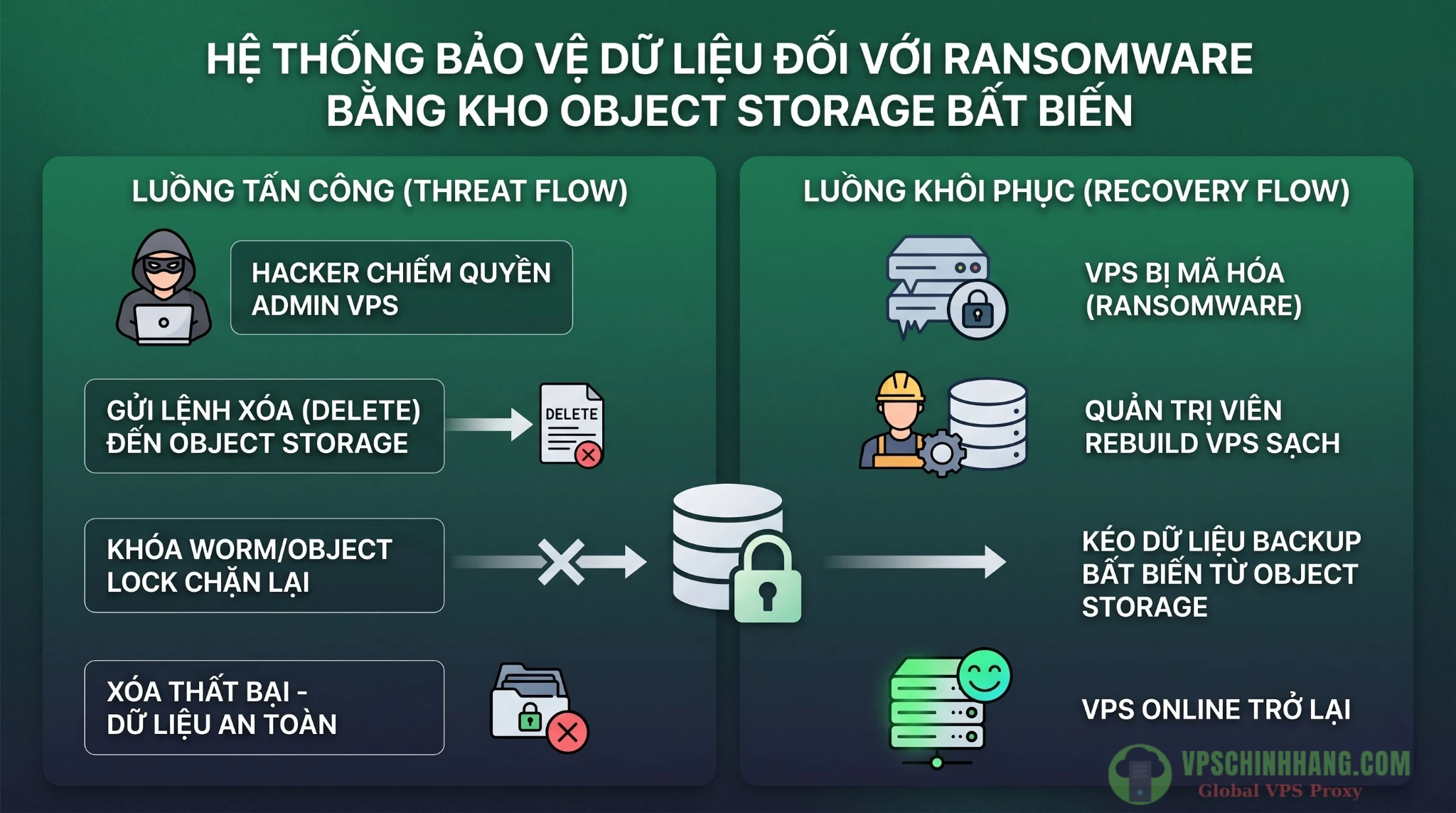

Lớp 5: Immutable Backup – tấm khiên cuối cùng chống Ransomware

Năm 2026, Ransomware dùng chiến thuật Tống tiền kép cực kỳ tàn nhẫn:

- Trinh sát & Rà soát: Xâm nhập vào mạng, dò tìm các kho sao lưu.

- Trích xuất thông tin: Âm thầm chuyển dữ liệu tài chính/sở hữu trí tuệ ra ngoài.

- Tiêu diệt Backup & Mã hóa: Xóa Shadow Copies, can thiệp tiến trình sao lưu, hoặc âm thầm làm hỏng (silently corrupt) file backup. Sau đó mã hóa

/home,/var,/etc. - Tống tiền kép: Đòi tiền để cấp key giải mã VÀ dọa bán dữ liệu nhạy cảm vừa trích xuất được.

Nếu backup của bạn nén thành .tar.gz nằm trên cùng VPS, hoặc trên NAS chia sẻ chung tài khoản Admin, chúng hoàn toàn mất tác dụng. Lối thoát duy nhất là Sao lưu bất biến (Immutable Backup) dựa trên công nghệ WORM (Write Once, Read Many).

Giải pháp Restic + S3 Object Lock (Cấu hình thực chiến):

- Lỗ hổng Write-Only: Cấp API Key có quyền

PutObjectnhưng cấmDeleteObjectlà chưa đủ. Hacker vẫn có thể dùng key đó tải tệp lên để ghi đè. Bạn BẮT BUỘC phải bật S3 Versioning. - Khóa

/locks/của Restic: Restic cần tạo và xóa file tạm khi chạy. Phải chỉnh S3 Policy cho phép xóa riêng trong thư mụcarn:aws:s3:::mybucket/locks/*. - Gia hạn thời gian khóa: Restic không tự động hiểu S3 Object Lock (Compliance mode). Quản trị viên phải dùng cronjob với

aws cliđịnh kỳ gia hạnRetainUntilDatecho các object. - Lưu ý Prune: Hacker có thể đẩy lên hàng chục bản backup giả mạo (empty snapshots) với timestamp mới nhất. Nếu bạn dùng lệnh dọn dẹp đếm số lượng (

restic forget --keep-last 5), Restic sẽ xóa backup thật và giữ lại 5 bản rỗng. Nguyên tắc vận hành: Với kho lưu trữ Append-only, LUÔN dùng tham số--keep-within 7d(theo thời gian) thay vì đếm số lượng.

Immutable Backup là lá chắn cuối cùng, đảm bảo dữ liệu luôn có sẵn để khôi phục ngay cả khi tin tặc đoạt quyền admin cao nhất.

Nghiệm thu: Chấm điểm bảo mật VPS Linux của bạn với Lynis

Thay vì tự hỏi Đã an toàn chưa?, các chuyên gia dùng công cụ Audit tự động: Lynis.

Chỉ mất 5-10 phút, Lynis kiểm tra Kernel, PAM, SSH, File system và trả về Hardening Index (thang 0-100).

- < 49: Hệ thống dễ bị tổn thương.

- 65 – 79: An toàn cơ bản.

- ≥ 80: Đã tăng cường bảo mật đạt chuẩn.

Lưu ý chuyên gia: Chỉ nên nhắm tới mốc điểm 80 cho Server (và 85 cho Workstation). Việc thiết lập để đạt điểm tuyệt đối (>90) mang lại rủi ro vận hành khổng lồ. Ví dụ: bật

kernel.modules_disabled=1để lấy điểm tối đa sẽ khiến bạn không thể cắm được USB mở rộng, hoặc cấu hình PAM quá gắt sẽ dẫn đến việc tự khóa quyền truy cập (Admin lockout).

Bảo vệ máy chủ là một quá trình liên tục. Hệ thống phòng thủ 5 lớp này đẩy chi phí và thời gian tấn công lên một mức quá cao, khiến 99% hacker phải bỏ cuộc. Đừng đợi đến khi bị mã hóa tống tiền mới bắt đầu hành động. Ngay hôm nay, hãy hoàn thiện cấu hình SSH, kích hoạt Default Drop, chuyển sang CrowdSec và đặc biệt thiết lập và kiểm thử quá trình Restore của bản sao lưu bất biến để luôn làm chủ tình huống xấu nhất.

Câu hỏi thường gặp (FAQ)

1. Đọc xong 5 lớp thấy phức tạp quá, bảo mật VPS Linux thực tế cần bắt đầu từ đâu?

Bắt đầu ngay từ Lớp 1 (Tạo SSH Key + Vô hiệu hóa Password) và Lớp 2 (Bật UFW chỉ mở port cần thiết). Hoàn thành 2 việc này trong 10 phút đầu tiên là bạn đã loại bỏ được 90% nguy cơ bị rà soát chiếm quyền. Các lớp còn lại có thể triển khai dần.

2. Đổi port SSH có thực sự an toàn hay chỉ là tự lừa mình?

Không chống được việc rà soát có chủ đích (hệ thống tự động sẽ rà soát toàn bộ 65535 port). Nhưng nó là màng lọc hiệu quả giúp bạn loại bỏ 99% botnet tự động, giúp CPU/RAM đỡ chịu tải và file log không bị phình to mỗi ngày.

3. Nếu tôi bị mất điện thoại chứa app Google Authenticator (TOTP), làm sao để SSH vào server?

Dùng Scratch Codes (Mã dự phòng) đã được cấp lúc setup 2FA. Nếu mất cả mã này, bạn phải đăng nhập vào trang quản trị của nhà cung cấp VPS, dùng tính năng VNC Console (Màn hình ảo) để truy cập thẳng vào OS và gỡ PAM 2FA.

4. Vậy tóm lại Fail2ban hay CrowdSec tốt hơn cho năm 2026?

CrowdSec vượt trội hơn (nhanh hơn 60 lần, tốn ít RAM hơn, và có danh sách blocklist từ cộng đồng). Tuy nhiên, nếu VPS của bạn hạn chế tài nguyên (RAM < 512MB) và chỉ muốn bảo vệ SSH cơ bản, Fail2ban vẫn là một giải pháp tình thế chấp nhận được.

5. Dùng CrowdSec có bị xung đột với UFW hay Nftables đang chạy không?

Không. Firewall Bouncer của CrowdSec chỉ chèn thêm một tệp (IPsets) riêng biệt vào tường lửa của bạn. Nó không ghi đè hay làm hỏng bất kỳ Rule hiện tại nào mà bạn đã cấu hình.

6. Chạy ClamAV và Rkhunter có làm VPS bị giảm hiệu suất không?

Có. Quá trình kiểm tra ngốn rất nhiều I/O ổ cứng và CPU. Tuyệt đối không bật Real-time scan cho VPS cấu hình thấp. Hãy dùng Cronjob ép nó chạy vào 3h-4h sáng (lúc website có traffic thấp nhất).

7. S3 Object Lock (Sao lưu bất biến) có đắt không? Lỡ setup sai thì sao?

Chi phí lưu trữ S3 hiện nay rất tối ưu. Nhưng cấu hình sai có thể gây gián đoạn. Nếu bạn bật Compliance Mode và set khóa 10 năm thay vì 10 ngày, thì hệ thống không cho phép xóa file đó. Bạn sẽ phải trả tiền lưu trữ suốt 10 năm trừ khi xóa bỏ hoàn toàn tài khoản Cloud. Hãy kiểm tra kỹ khi triển khai!